همان گونه که گفته شد، با توجه به پیشرفت های اخیر، در آینده یی نه چندان دور باید منتظر گسترده گی هرچه بیش تر استفاده از شبکه های بی سیم باشیم. این گسترده گی، با توجه به مشکلاتی که از نظر امنیتی در این قبیل شبکه ها وجود دارد نگرانی هایی را نیز به همراه دارد. این نگرانی ها که نشان دهنده ی ریسک بالای استفاده از این بستر برای سازمان ها و شرکت های بزرگ است، توسعه ی این استاندارد را در ابهام فرو برده است. در این قسمت به دسته بندی و تعریف حملات، خطرها و ریسک های موجود در استفاده از شبکه های محلی بی سیم بر اساس استاندارد IEEE 802.11x می پردازیم.

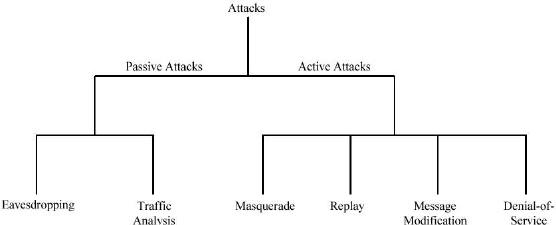

شکل زیر نمایی از دسته بندی حملات مورد نظر را نشان می دهد :

مطابق درخت فوق، حملات امنیتی به دو دسته ی فعال و غیرفعال تقسیم می گردند.

حملات غیرفعال

در این قبیل حملات، نفوذگر تنها به منبعی از اطلاعات به نحوی دست می یابد ولی اقدام به تغییر محتوال اطلاعات منبع نمی کند. این نوع حمله می تواند تنها به یکی از اشکال شنود ساده یا آنالیز ترافیک باشد.

- شنود

در این نوع، نفوذگر تنها به پایش اطلاعات ردوبدل شده می پردازد. برای مثال شنود ترافیک روی یک شبکه ی محلی یا یک شبکه ی بی سیم (که مد نظر ما است) نمونه هایی از این نوع حمله به شمار می آیند.

- آ آنالیز ترافیک

در این نوع حمله، نفوذگر با کپی برداشتن از اطلاعات پایش شده، به تحلیل جمعی داده ها می پردازد. به عبارت دیگر بسته یا بسته های اطلاعاتی به همراه یکدیگر اطلاعات معناداری را ایجاد می کنند.

حملات فعال

در این نوع حملات، برخلاف حملات غیرفعال، نفوذگر اطلاعات مورد نظر را، که از منابع به دست می آید، تغییر می دهد، که تبعاً انجام این تغییرات مجاز نیست. از آن جایی که در این نوع حملات اطلاعات تغییر می کنند، شناسایی رخ داد حملات فرایندی امکان پذیر است. در این حملات به چهار دسته ی مرسوم زیر تقسیم بندی می گردند :

- تغییر هویت

در این نوع حمله، نفوذگر هویت اصلی را جعل می کند. این روش شامل تغییر هویت اصلی یکی از طرف های ارتباط یا قلب هویت و یا تغییر جریان واقعی فرایند پردازش اطلاعات نیز می گردد.

- پاسخ های جعلی

نفوذگر در این قسم از حملات، بسته هایی که طرف گیرنده ی اطلاعات در یک ارتباط دریافت می کند را پایش می کند. البته برای اطلاع از کل ماهیت ارتباط یک اتصال از ابتدا پایش می گردد ولی اطلاعات مفید تنها اطلاعاتی هستند که از سوی گیرنده برای فرستنده ارسال می گردند. این نوع حمله بیش تر در مواردی کاربرد دارد که فرستنده اقدام به تعیین هویت گیرنده می کند. در این حالت بسته های پاسخی که برای فرستنده به عنوان جواب به سؤالات فرستنده ارسال می گردند به معنای پرچمی برای شناسایی گیرنده محسوب می گردند. لذا در صورتی که نفوذگر این بسته ها را ذخیره کند و در زمانی که یا گیرنده فعال نیست، یا فعالیت یا ارتباط آن به صورت آگاهانه –به روشی- توسط نفوذگر قطع شده است، می تواند مورد سوء استفاده قرار گیرد. نفوذگر با ارسال مجدد این بسته ها خود را به جای گیرنده جازده و از سطح دسترسی مورد نظر برخوردار می گردد.

- تغییر پیام

در برخی از موارد مرسوم ترین و متنوع ترین نوع حملات فعال تغییر پیام است. از آن جایی که گونه های متنوعی از ترافیک بر روی شبکه رفت وآمد می کنند و هریک از این ترافیک ها و پروتکل ها از شیوه یی برای مدیریت جنبه های امنیتی خود استفاده می کنند، لذا نفوذگر با اطلاع از پروتکل های مختلف می تواند برای هر یک از این انواع ترافیک نوع خاصی از تغییر پیام ها و در نتیجه حملات را اتخاذ کند. با توجه به گسترده گی این نوع حمله، که کاملاً به نوع پروتکل بسته گی دارد، در این جا نمی توانیم به انواع مختلف آن بپردازیم، تنها به یادآوری این نکته بسنده می کنیم که این حملات تنها دست یابی به اطلاعات را هدف نگرفته است و می تواند با اعمال تغییرات خاصی، به گمراهی دو طرف منجر شده و مشکلاتی را برای سطح مورد نظر دست رسی – که می تواند یک کاربر عادی باشد – فراهم کند.

- حمله های DoS) Denial-of-Service)

این نوع حمله، در حالات معمول، مرسوم ترین حملات را شامل می شود. در این نوع حمله نفوذگر یا حمله کننده برای تغییر نحوه ی کارکرد یا مدیریت یک سامانه ی ارتباطی یا اطلاعاتی اقدام می کند. ساده ترین نمونه سعی در از کارانداختن خادم های نرم افزاری و سخت افزاری ست. پیرو چنین حملاتی، نفوذگر پس از از کارانداختن یک سامانه، که معمولاً سامانه یی ست که مشکلاتی برای نفوذگر برای دست رسی به اطلاعات فراهم کرده است، اقدام به سرقت، تغییر یا نفوذ به منبع اطلاعاتی می کند. در برخی از حالات، در پی حمله ی انجام شده، سرویس مورد نظر به طور کامل قطع نمی گردد و تنها کارایی آن مختل می گردد. در این حالت نفوذگر می تواند با سوءاستفاده از اختلال ایجاد شده به نفوذ از طریق/به همان سرویس نیز اقدام کند.

تمامی ریسک هایی که در شبکه های محلی، خصوصاً انواع بی سیم، وجود دارد ناشی از یکی از خطرات فوق است. در قسمت بعدی به دسته بندی و شرح این ریسک ها و پیامدهای آن ها می پردازیم.

|

ارتباط ربایی!

Hijacking در اصل بمعنای هواپیماربایی و یا سایر وسایط نقلیه بهمراه مسافران آن است. ولی اجازه دهید ما از واژه ارتباط ربایی استفاده کنیم. ارتباط ربایی نوعی از حمله به شبکه است که مهاجم کنترل ارتباز را در اختیار می گیرد – مانند یک هواپیماربا که کنترل پرواز را در اختیار می گیرد- نفوذگر بین دو موجود در شبکه قرار می گیرد و برای هرکدام از طرفین ارتباط خود را جای دیگری جامی زند!

ارتباط ربایی نوع اول در نوعی از ارتباط ربایی (که بعنوان man in the middle نیز شناخته می شود)، مهاجم کنترل یک ارتباط برقرارشده را در حالیکه در حال انجام است، در اختیار می گیرد. نفوذگر پیام ها را در هنگام تبادل «کلید عمومی» دریافت می کند و آنها را با جایگزین کردن کلیدعمومی خودش، برای طرف درخواست کننده مجدداً ارسال می کند، بطوریکه دو طرف اولیه هنوز بنظر در حال ارتباط مستقیم هستند. نفوذگر از برنامه ای استفاده می کند که برای کلاینت بنظر سرور بیاید و برای سرور بنظر کلاینت. این نوع حمله ممکن است فقط برای دستیابی به پیام ها بکار رود یا توسط آن حمله گر در پیام ها تغییر ایجاد کند و سپس آنها را ارسال کند. با مطالعه دو مقاله رمزنگاری و کلیدها در رمزنگاری می توانید بیشتر با این مفاهیم آشنا شوید. ولی اگر وقت ویا حوصله خواندن این دو مقاله را ندارید، برای اینکه از خواندن ادامه این مقاله منصرف نشوید، در اینجا بطور مختصر به آنها و روش ذکر شده اشاره می کنیم! برای اینکه بتوان امنیت را در تبادل پیام ها برقرار کرد، از رمزنگاری استفاده می شود. به این ترتیب که فرستنده متن اولیه پیام را رمز می کند و گیرنده آنرا رمزگشایی می کند، تا به متن اصلی پیام پی ببرد. متن رمزشده بخودی خود قابل فهم نیست، مگر اینکه بتوان آنرا رمزگشایی کرد. برای رمزکردن متن از الگوریتم رمزنگاری بهمراه کلید رمزنگاری استفاده می شود. چنانچه کلید مورد استفاده برای رمزکردن و رمزگشایی پیام یکی باشد، رمزنگاری یا کلید، متقارن نامیده می شود. چون دو طرف ارتباط باید از یک کلید استفاده کنند، بنابراین باید این کلید مبادله شود، که خود این عمل از امنیت ارتباط می کاهد. بهمین منظور از الگوریتم های نامتقارن رمزنگاری استفاده می شود. در این الگوریتمهای نامتقارن، کلید رمزکردن و رمزگشایی، یکی نیستند و در عین حال با دانستن یکی از آنها، نمی توان دیگری را بدست آورد. بنابراین یک جفت کلید وجود دارد که یکی کلید اختصاصی و دیگری کلید عمومی است. هر شخص برای ارتباط با دیگران، آنها را تنها از کلید عمومی خویش مطلع می سازد. برای ارسال پیام به این شخص، متن پیام با استفاده از کلید عمومی این فرد رمز می شود به وی فرستاده می شود و وی پس از دریافت، متن را با کلید اختصاصی خودش رمزگشایی می کند. فرض کنید A و B می خواهند یک ارتباط امن داشته باشند. A به B کلید عمومی خودش را اعلام می کند و از B کلید عمومی وی را درخواست می کند. B کلید عمومی A را دریافت می کند و کلید عمومی خودش را برای A ارسال می کند. چنانچه A بخواهد برای B پیامی بفرستد، ابتدا آن را با کلیدعمومی B رمز می کند و برای B ارسال می کند. B متن رمزشده را دریافت می کند و با استفاده از کلید اختصاصی خودش رمزگشایی می کند. چنانچه متن رمز شده به X برسد، نمی تواند از محتوای آن مطلع شود، زیر از کلید اختصاصی B اطلاعی ندارد.

حال ببینیم همین X چگونه می تواند مرتکب ارتباط ربایی شود! X در نقطه ای بین A و B قرار می گیرد. A برای ارسال پیام به B ابتدا یک درخواست به سمت B می فرستد و کلید عمومی B را درخواست می کند، غافل از اینکه این در خواست به X می رسد. X این درخواست را به B می فرستد در حالیکه وانمود می کند خودش A است. B با دیدن این درخواست کلید عمومی خود را به درخواست کننده، به گمان اینکه A است می فرستد. X کلید عمومی B را دریافت می کند، اما کلید عمومی خودش را برای A می فرستد و A گمان می کند که این کلید عمومی B است. حال A پیام خود را با ظاهراً کلید عمومی B ولی در واقع کلید عمومی X رمز می کند و به ظاهراً B ولی در واقع X می فرستند. X این پیام را دریافت می کند و با کلید اختصاصی خودش رمزگشایی می کند، از محتوای آن مطلع می شود یا در آن تغییر ایجاد می کند و متن حاصل را با کلید عمومی B که در اختیار دارد، رمز می کند و برای B ارسال می کند. در حالیکه B گمان می کند پیام دریافت شده، از طرف A ارسال شده است. برای ارسال پیام امن از B به A، مراحل فوق بالعکس انجام می گیرد. به این ترتیب X بین A و B قرار می گیرد و از محتوای پیام های آنها مطلع می شود و آن ها را دستکاری می کند، بدون اینکه A و B متوجه غیرمستقیم بودن ارتباط شوند.

ارتباط ربایی نوع دوم نوع دیگر ارتباط ربایی، «مرورگر ربایی» (Browser hijacking) است که در آن یک کاربر به سایت متفاوتی با آنچه خودش درخواست کرده بود، هدایت می شود. دو نوع مختلف از DNS ربایی وجود دارد. در یکی، نفوذگر به رکوردهای DNS دسترسی پیدا می کند و آنها را طوری دستکاری می کند که درخواستها برای صفحه واقعی به جایی دیگر هدایت شوند – معمولاً به یک صفحه جعلی که خود نفوذگر ایجاد کرده است. این اتفاق به بیننده این احساس را می دهد که وب سایت هک شده است، در حالیکه در حقیقت سرور DNS تغییر پیدا کرده است. در فوریه سال ???? یک نفوذگر وب سایت امنیتی RSA را با دسترسی به رکوردهای DNS ربود!!! و تقاضاها را به یک وب سایت جعلی هدایت کرد. برای کاربران اینطور بنظر می رسید که یک نفوذگر به دیتای واقعی وب سایت RSA دسترسی پیدا کرده و آنها را تغییر داده است – یک مشکل جدی برای تشکیلات امنیتی! !! مشکل بتوان از این نوع از ارتباط ربایی جلوگیری کرد، زیرا مدیران شبکه، تنها رکوردهای DNS خود را کنترل می کنند و کنترلی روی سرورهای DNS بالایی ندارند. در نوع دوم ربایش DNS، نفوذگر حساب های معتبر ایمیل را جعل می کند و توسط آنها باکس های دیگر را مورد حجم انبوهی از ایمیل قرار می دهد. این نوع حمله می تواند توسط روش های تایید هویت جلوگیری شود. در نوع دیگری از وب سایت ربایی، فرد به آسانی یک نام دامنه را که به اندازه کافی شبیه نام دامنه یک سایت معروف و قانونی است، ثبت می کند و کاربرانی که نام سایت اصلی را اشتباه می کنند یا در تایپ آن دچار اشتباه می شوند، به این سایت هدایت می شوند. از این نوع حمله در حال حاضر برای ارسال سایت های مستهجن بجای سایت هایی که کاربران ناآگاه درخواست کرده اند، استفاده می شود. |

راهنمای والدین با توجه به رده سنی کودکان

آیا کودکانتان در آغاز اتصال به اینترنت قرار دارند یا تجربه کار با وب را دارند؟ در هر صورت شما می توانید آنها را در استفاده از اینترنت، همچنان که رشد می کنند و در گروه های سنی متفاوتی قرار می گیرند، راهنمایی کنید.

این مقاله به شما کمک می کند که بفهمید کودکان در سنین مختلف از اینترنت چه استفاده هایی می کنند. بنابراین شما می توانید درباره آنچه که به بهبود امنیت کودکانتان در استفاده از اینترنت کمک می کند، بیشتر بیاموزید.

سنین ? تا ? سالگی:

در طی این دوره، استفاده از اینترنت مستلزم حضور والدین است. والدین می توانند کودکانشان را روی پای خود بنشانند و به عکس های خانوادگی نگاه کنند، از یک دوربین وب برای ارتباط با خویشاوندان استفاده کنند و یا به سایت هایی که مخصوص کودکان طراحی شده، سر بزنند.

سنین ? تا ? سالگی:

زمانی که کودکان به ? سالگی می رسند، احتمالاً خودشان می خواهند به مکاشفه در اینترنت بپردازند. مهم است که والدین کودکانشان را برای حرکت در اینترنت به صورت امن تر در هنگامی که کودکان استفاده از اینترنت را به تنهایی آغاز می کنند، راهنمایی کنند. بعضی از سایت ها نیز برای این گروه سنی کودکان یعنی زیر ? سال طراحی شده اند و ابزار مناسبی برای جستجو در اختیار کودکان قرار می دهند.

سنین ? تا ? سالگی:

بخشی از رفتار طبیعی کودکان در این گروه سنی این است که کمی شیطنت کنند. مثلاً در هنگام اتصال به اینترنت این رفتار ممکن است شامل رفتن به سایت ها یا اتاق های گفتگویی شود که والدینشان اجازه نداده اند. گزارش های فعالیت های آنلاین می تواند بخصوص در طول این سنین، مفید باشد. کودکان احساس نخواهند کرد که والدینشان آنها را تحت نظر دارند، اما گزارش نشان می دهد که آنها به کجا سر زده اند. این گروه از کودکان همچنان از استفاده از سایت های مخصوص خودشان احساس خوشایندی دارند.

سنین ? تا ?? سالگی:

در دوران قبل از نوجوانی، کودکان می خواهند از هرچیزی سر دربیاورند . آنها در مورد آنچه که در اینترنت موجود است، شنیده اند. طبیعی است که سعی کنند آنچه را که وجود دارد، ببینند. والدین می توانند با استفاده از ابرازهای کنترلی جهت کنترل دسترسی و یا مسدود سازی بعضی سایتها و موضوعات استفاده کنند. این گروه هنوز می توانند از سایت های مخصوص کودکان ? تا ?? سال استفاده کنند.

سنین ?? تا ?? سالگی

کمک به نوجوانان برای امنیت در مقابل اینترنت، احتیاج به مهارت خاصی دارد، زیرا آنها اغلب در زمینه نرم افزارهای اینترنتی بیشتر از والدین خود می دانند. والدین باید نقش فعال تری در هدایت کودکان بزرگتر برای استفاده از اینترنت برعهده گیرند. رعایت جدی قوانینی که بر سر آنها بین کودکان و والدین موافقت صورت گرفته و مرور مرتب گزارش های فعالیت های آنلاین فرزندان بسیار مهم است. والدین باید بخاطر داشته باشند که باید کلمات عبور خود را محافظت کنند، تا نوجوانان نتوانند بعنوان والدین در جایی وارد شوند.

دفاع علیه حملات Smurf یا Fraggle

اگر در معرض حمله Smurf قرار گرفته باشید، کار چندانی از شما ساخته نیست. هرچند که این امکان وجود دارد که بسته های مهاجم را در روتر خارجی مسدود کنید، اما پهنای باند منشاء آن روتر مسدود خواهد شد. برای اینکه فراهم کننده شبکه بالاسری شما، حملات را در مبداء حمله مسدود کند، به هماهنگی نیاز است.

بمنظور جلوگیری از آغاز حمله از سایت خودتان، روتر خارجی را طوری پیکربندی کنید که تمام بسته های خارج شونده را که آدرس مبداء متناقض با زیرشبکه شما دارند، مسدود کند. اگر بسته جعل شده نتواند خارج شود، نمی تواند آسیب چندانی برساند.

برای جلوگیری از قرار گرفتن بعنوان یک واسطه و شرکت در حمله DoS شخص دیگر، روتر خود را طوری پیکربندی کنید که بسته هایی را که مقصدشان تمام آدرس های شبکه شماست، مسدود کند. یعنی، به بسته های ICMP منتشر شده به شبکه خود، اجازه عبور از روتر ندهید. این عمل به شما اجازه می دهد که توانایی انجام ping به تمام سیستم های موجود در شبکه خود را حفظ کنید، در حالیکه اجازه این عمل را از یک سیستم بیرونی بگیرید. اگر واقعاً نگران هستید، می توانید سیستم های میزبان خود را طوری پیکربندی کنید که از انتشارهای ICMP کاملاً جلوگیری کنند.

دفاع علیه حملات طغیان SYN

بلاک های کوچک

بجای تخصیص یک شیء از نوع ارتباط کامل (که باعث اشغال فضای زیاد و نهایتاً اشکال در حافظه می شود)، یک رکورد کوچک (micro-record) تخصیص دهید. پیاده سازی های جدیدتر برای SYN های ورودی ، تنها ?? بایت تخصیص می دهد.

کوکی های SYN

یک دفاع جدید علیه طغیان SYN «کوکی های SYN» است. در کوکی های SYN، هر طرف ارتباط، شماره توالی (Sequence Number) خودش را دارد. در پاسخ به یک SYN، سیستم مورد حمله واقع شده، یک شماره توالی مخصوص از ارتباط ایجاد می کند که یک «کوکی» است و سپس همه چیز را فراموش می کند یا بعبارتی از حافظه خارج می کند (کوکی بعنوان مشخص کننده یکتای یک تبادل یا مذاکره استفاده می شود). کوکی در مورد ارتباط اطلاعات لازم را در بردارد، بنابراین بعداً می تواند هنگامی که بسته ها از یک ارتباط سالم می آیند، مجدداً اطلاعات فراموش شده در مورد ارتباط را ایجاد کند.

کوکی های RST

جایگزینی برای کوکی های SYN است، اما ممکن است با سیستم عامل های ویندوز 95 که پشت فایروال قرار دارند، مشکل ایجاد کند. روش مذکور به این ترتیب است که سرور یک ACK/SYN اشتباه به کلاینت ارسال می کند. کلاینت باید یک بسته RST تولید کند تا به سرور بگوید که چیزی اشتباه است. در این هنگام، سرور می فهمد که کلاینت معتبر است و ارتباط ورودی از آن کلاینت را بطور طبیعی خواهد پذیرفت.

پشته های (stack) های TCP بمنظور کاستن از تأثیر طغیان های SYN می توانند دستکاری شوند. معمول ترین مثال کاستن زمان انقضاء (timeout) قبل از این است که پشته، فضای تخصیص داده شده به یک ارتباط را آزاد کند. تکنیک دیگر قطع بعضی از ارتباطات بصورت انتخابی است.

دفاع علیه حملات DNS

دفاع از سرور اصلی (root server)

پایگاه داده سرور اصلی کوچک است و بندرت تغییر می کند. یک کپی کامل از پایگاه داده اصلی تهیه کنید، روزی یک بار آپدیت ها را چک کنید و گاه و بیگاه بارگذاری های مجدد انجام دهید. از سرورهای اصلی با استفاده از آدرس های anycast استفاده کنید (این عمل باعث می شود که سیستم ها در شبکه های با موقعیت های مختلف بعنوان یک سرور بنظر برسند.)

دفاع از سازمان تان

اگر سازمان شما یک اینترانت دارد، باید دسترسی های جداگانه ای از DNS برای کاربران داخلی و مشتریان خارجی خود فراهم کنید. این عمل DNS داخلی را از حملات خارجی در امان نگاه می دارد. ناحیه اصلی را کپی کنید تا سازمان خود را از حملات DDoS آتی روی قسمت های اصلی محفوظ نگه دارید. همچنین به کپی کردن نواحی DNS از شرکای تجاری خود که در خارج از شبکه شما قرار دارند، توجه کنید. هنگامی که بروز رسان های DNS به روی اینترنت می روند، می توانند در هنگام انتقال مورد ربایش و دستکاری قرار گیرند. از TSIGها (transaction signature) یا امضاهای معاملاتی برای امضای آن ها یا ارسال بروز رسان ها روی VPN (شبکه های خصوصی مجازی) یا سایر کانال ها استفاده کنید.

مقابله با حملات DDoS

چگونه می توانید از سرورهای خود در مقابل یورش دیتاهای ارسالی از طرف کامپیوترهای آلوده موجود در اینترنت مراقبت کنید تا شبکه شرکت شما مختل نشود؟ در اینجا به چند روش بطور مختصر اشاره می شود:

سیاه چاله

این روش تمام ترافیک را مسدود می کند و به سمت سیاه چاله! یعنی جایی که بسته ها دور ریخته می شود هدایت می کند. اشکال در این است که تمام ترافیک – چه خوب و چه بد- دور ریخته می شود و در حقیقت شبکه مورد نظر بصورت یک سیستم off-line قابل استفاده خواهد بود. در روش های اینچنین حتی اجازه دسترسی به کاربران قانونی نیز داده نمی شود.

مسیریاب ها و فایروال ها

روتر ها می توانند طوری پیکربندی شوند که از حملات ساده ping با فیلترکردن پروتکل های غیرضروری جلوگیری کنند و می توانند آدرس های IP نامعتبر را نیز متوقف کنند. بهرحال، روترها معمولاً در مقابل حمله جعل شده پیچیده تر و حملات در سطح Application با استفاده از آدرس های IP معتبر، بی تأثیر هستند.

سیستم های کشف نفوذ

روش های سیستم های کشف نفوذ (intrusion detection systems) توانایی هایی ایجاد می کند که باعث تشخیص استفاده از پروتکل های معتبر بعنوان ابزار حمله می شود. این سیستمها می توانند بهمراه فایروال ها بکار روند تا بتوانند بصورت خودکار در مواقع لزوم ترافیک را مسدود کنند. در بعضی مواقع سیستم تشخیص نفوذ نیاز به تنظیم توسط افراد خبره امنیتی دارد و البته گاهی در تشخیص نفوذ دچار اشتباه می شود.

سرورها

پیکربندی مناسب applicationهای سرویس دهنده در به حداقل رساندن تأثیر حمله DDoS تأثیر بسیار مهمی دارند. یک سرپرست شبکه می تواند بوضوح مشخص کند که یک application از چه منابعی می تواند استفاده کند و چگونه به تقاضاهای کلاینت ها پاسخ دهد. سرورهای بهینه سازی شده، در ترکیب با ابزار تخفیف دهنده، می توانند هنوز شانس ادامه ارائه سرویس را در هنگامی که مورد حمله DDoS قرار می گیرند، داشته باشند.

ابزار تخفیف DDoS

چندین شرکت ابزارهایی تولید می کنند که برای ضدعفونی ! کردن ترافیک یا تخفیف حملات DDoS استفاده می شوند که این ابزار قبلاً بیشتر برای متعادل کردن بار شبکه یا فایروالینگ استفاده می شد. این ابزارها سطوح مختلفی از میزان تأثیر دارند. هیچکدام کامل نیستند. بعضی ترافیک قانونی را نیز متوقف می کنند و بعضی ترافیک غیرقانونی نیز اجازه ورود به سرور پیدا می کنند. زیرساخت سرور هنوز باید مقاوم تر شود تا در تشخیص ترافیک درست از نادرست بهتر عمل کند.

پهنای باند زیاد

خرید یا تهیه پهنای باند زیاد یا شبکه های افزونه برای سروکار داشتن با مواقعی که ترافیک شدت می یابد، می تواند برای مقابله با DDoS مؤثر باشد.

عموماً، شرکت ها از قبل نمی دانند که یک حمله DDoS بوقوع خواهد پیوست. طبیعت یک حمله گاهی در میان کار تغییر می کند و به این نیاز دارد که شرکت بسرعت و بطور پیوسته در طی چند ساعت یا روز، واکنش نشان دهد. از آنجا که تأثیر اولیه بیشتر حملات، مصرف کردن پهنای باند شبکه شماست، یک ارائه کننده سرویس های میزبان روی اینترنت که بدرستی مدیریت و تجهیز شده باشد، هم پهنای باند مناسب و هم ابزار لازم را در اختیار دارد تا بتواند تأثیرات یک حمله را تخفیف دهد.

عدم پذیرش سرویس (?)

قصد داریم تا طی چند مقاله با نوعی از حمله به نام DoS آشنا شویم که مخفف عبارتDenial-of-Service یا عدم پذیرش سرویس است. همانطور که در روش های معمول حمله به کامپیوترها اشاره مختصری شد، این نوع حمله باعث از کارافتادن یا مشغول شدن بیش از اندازه کامپیوتر می شود تا حدی که غیرقابل استفاده می شود. در بیشتر موارد، حفره های امنیتی محل انجام این حملات است و لذا نصب آخرین وصله های امنیتی از حمله جلوگیری خواهند کرد. شایان گفتن است که علاوه بر اینکه کامپیوتر شما هدف یک حمله DoS قرار می گیرد، ممکن است که در حمله DoS علیه یک سیستم دیگر نیز شرکت داده شود. نفوذگران با ایجاد ترافیک بی مورد و بی استفاده باعث می شوند که حجم زیادی از منابع سرویس دهنده و پهنای باند شبکه مصرف یا به نوعی درگیر رسیدگی به این تقاضاهای بی مورد شود و این تقاضا تا جایی که دستگاه سرویس دهنده را به زانو در آورد ادامه پیدا می کند. نیت اولیه و تأثیر حملات DoS جلوگیری از استفاده صحیح از منابع کامپیوتری و شبکه ای و از بین بردن این منابع است.

علیرغم تلاش و منابعی که برای ایمن سازی علیه نفوذ و خرابکاری مصروف گشته است، سیستم های متصل به اینترنت با تهدیدی واقعی و مداوم به نام حملات DoS مواجه هستند. این امر بدلیل دو مشخصه اساسی اینترنت است:

· منابع تشکیل دهنده اینترنت به نوعی محدود و مصرف شدنی هستند.

زیرساختار سیستم ها و شبکه های بهم متصل که اینترنت را می سازند، کاملاً از منابع محدود تشکیل شده است. پهنای باند، قدرت پردازش و ظرفیت های ذخیره سازی، همگی محدود و هدف های معمول حملات DoS هستند. مهاجمان با انجام این حملات سعی می کنند با مصرف کردن مقدار قابل توجهی از منابع در دسترس، باعث قطع میزانی از سرویس ها شوند. وفور منابعی که بدرستی طراحی و استفاده شده اند ممکن است عاملی برای کاهش میزان تاثیر یک حمله DoS باشد، اما شیوه ها و ابزار امروزی حمله حتی در کارکرد فراوان ترین منابع نیز اختلال ایجاد می کند.

· امنیت اینترنت تا حد زیادی وابسته به تمام عوامل است.

حملات DoS معمولاً از یک یا چند نقطه که از دید سیستم یا شبکه قربانی عامل بیرونی هستند، صورت می گیرند. در بسیاری موارد، نقطه آغاز حمله شامل یک یا چند سیستم است که از طریق سوءاستفاده های امنیتی در اختیار یک نفوذگر قرار گرفته اند و لذا حملات از سیستم یا سیستم های خود نفوذگر صورت نمی گیرد. بنابراین، دفاع برعلیه نفوذ نه تنها به حفاظت از اموال مرتبط با اینترنت کمک می کند، بلکه به جلوگیری از استفاده از این اموال برای حمله به سایر شبکه ها و سیستم ها نیز کمک می کند. پس بدون توجه به اینکه سیستم هایتان به چه میزان محافظت می شوند، قرار گرفتن در معرض بسیاری از انواع حمله و مشخصاً DoS ، به وضعیت امنیتی در سایر قسمت های اینترنت بستگی زیادی دارد.

مقابله با حملات DoS تنها یک بحث عملی نیست. محدودکردن میزان تقاضا، فیلترکردن بسته ها و دستکاری پارامترهای نرم افزاری در بعضی موارد می تواند به محدودکردن اثر حملات DoS کمک کند، اما بشرطی که حمله DoS در حال مصرف کردن تمام منابع موجود نباشد. در بسیاری موارد، تنها می توان یک دفاع واکنشی داشت و این در صورتی است که منبع یا منابع حمله مشخص شوند. استفاده از جعل آدرس IP در طول حمله و ظهور روش های حمله توزیع شده و ابزارهای موجود یک چالش همیشگی را در مقابل کسانی که باید به حملات DoS پاسخ دهند، قرار داده است.

تکنولوژی حملات DoS اولیه شامل ابزار ساده ای بود که بسته ها را تولید و از «یک منبع به یک مقصد» ارسال می کرد. با گذشت زمان، ابزارها تا حد اجرای حملات از «یک منبع به چندین هدف»، «از چندین منبع به هدف های تنها» و «چندین منبع به چندین هدف»، پیشرفت کرده اند.

امروزه بیشترین حملات گزارش شده به CERT/CC مبنی بر ارسال تعداد بسیار زیادی بسته به یک مقصد است که باعث ایجاد نقاط انتهایی بسیار زیاد و مصرف پهنای باند شبکه می شود. از چنین حملاتی معمولاً به عنوان حملات طغیان بسته (Packet flooding) یاد می شود. اما در مورد «حمله به چندین هدف» گزارش کمتری دریافت شده است.

انواع بسته ها (Packets) مورد استفاده برای حملات طغیان بسته ، در طول زمان تغییر کرده است، اما چندین نوع بسته معمول وجود دارند که هنوز توسط ابزار حمله DoS استفاده می شوند.

· طغیان های TCP: رشته ای از بسته های TCP با پرچم های ( flag ) متفاوت به آدرس IP قربانی فرستاده می شوند. پرچم های SYN، ACK و RST بیشتر استفاده می شوند.

· طغیان های تقاضا\پاسخ ICMP (مانند طغیان های ping): رشته ای از بسته های ICMP به آدرس IP قربانی فرستاده می شود.

· طغیان های UDP: رشته ای از بسته های UDP به آدرس IP قربانی ارسال می شوند.

آیا معاملات اینترنتی امن، واقعاً امن هستند؟

امروزه مرورگرها از تکنیکی به نام SSL (Secure Socket Layer) استفاده می کنند تا اطلاعاتی را که بین مرورگر شما و وب سرور مبادله می شود، رمزنگاری کنند. هنگامی که علامت «قفل» در گوشه پایین مرورگر نمایش داده می شود، به این معنی است که مرورگر ارتباط رمزشده امن با سرور برقرار کرده است و لذا ارسال دیتای حساس مانند شماره کارت اعتباری امن است. اما آیا واقعا این سیستم امن است و می توان از این طریق با اطمینان تراکنشهای حساس مالی را رد و بدل کرد؟ پاسخ این است که SSL فقط ارتباط بین مرورگر شما و وب سرور را امن می کند و برای محافظت از اطلاعات شما در آن سرور کاری انجام نمی دهد. در شرکت های بزرگ که می توانند سرورها و خطوط ارتباطی با ظرفیت های بالا را اختصاصی و برای ارتباط مستقیم تهیه کنند، تا جایی که شما بتوانید به شرکت اعتماد کنید، مشکلی ایجاد نخواهد شد. اما بسیاری از شرکت های کوچک تر توانایی تهیه سرور اختصاصی را ندارند. آنها از «میزبانی شخص ثالث» استفاده می کنند و این جایی است که عدم امنیت بوجود می آید. شما مجبورید به میزبانی که هیچ شناختی از آن ندارید، اطمینان کنید و به ایمن بودن نحوه دریافت اطلاعاتتان از آن میزبان توسط شرکت مورد نظرتان اعتماد کنید. اما تضمینی برای ایمن بودن این ارتباط نیست!

بیشتر میزبان های وب برای کلاینت های خود یک برنامه (CGI (Common Gateway Interface ارائه می دهند که FormMail نام دارد. آنچه که این برنامه انجام می دهد این است که محتوای یک فرم اینترنتی را، مانند فرمی که شما اطلاعات کارت اعتباری خود را در آن قرار می دهید، می گیرد و از طریق ایمیل به شرکت ارسال می کند. برای این ایمیل نه محافظتی وجود دارد و نه رمزنگاری صورت می گیرد.

آنچه که اتفاق می افتد این است که شرکتی که شما از آن خرید می کنید، ظاهری امن به خود می گیرد تا شما اطلاعات حساس را وارد کنید. سپس همان اطلاعات را از طریق ایمیل معمولی برای شرکت ارسال می کند. در واقع تمای این روال برای دادن یک احساس امنیت کاذب به شماست. بسیار هستند شرکت های کوچکی که سایتشان توسط شرکت های شخص ثالثی میزبانی می شود که ابداً سرویس های امن SSL ارائه نمی کنند.

پرسش هایی که مشتریان در ذهن شان ایجاد می شود، معمولاً در باره نحوه ارسال این اطلاعات و آگاه شدن خودشان از سفارش هایشان است و از طرف دیگر قرار دادن یک فرم امن آنها را قانع می کند که معامله با شرکت مورد نظر از طریق اینترنت امن است و به دانستن نکات دیگر توجهی نشان نمی دهند.

توجه کنید که خود شرکت ها می گویند «هدف یک فرم امن راضی کردن کاربران به وارد کردن جزئیات کارتشان است». با خود فکر کنید که اگر ایمیل کردن اطلاعات کارت اعتباریتان به شرکت بدون استفاده از رمزنگاری، امنیت کافی را دارد، چرا خودتان این کار را نکنید؟ آیا احساس امنیت خواهید کرد اگر بدانید که این شرکت (یا سایر شرکت های مشابه) سهواً شما را فریب می دهند که معاملات به این شکل امن است، در حالیکه نیست؟ هنوز، این شرکت ها مشتریانی دارند که به آنها پول می دهند تا به آنها این حس کاذب را بدهند.

ایمن کردن معاملات

با وجود تمام این شرکت هایی که به تاجران راه هایی ارائه می کنند تا به مشتریانشان این احساس کاذب امنیت را بدهند، یک شرکت کوچک بمنظور امن کردن واقعی معاملات، چه باید بکند؟ یک روش برای آن شرکت، استفاده از ایمیل های رمزشده مانند PGP است. نسخه هایی از FormMail وجود دارند که از ایمیل رمزشده PGP استفاده می کنند. در حالیکه بعضی از این روش استفاده می کنند، برای بعضی شرکتهای تجاری کوچک بدلیل نداشتن افراد خبره برای تنظیم و استفاده از PGP، این کار مشکل است. بعضی شرکت های میزبان اینترنت وجود دارند که بخش سرور این ارتباط را تنظیم می کنند، اما در طرف کلاینت که یک شرکت کوچک تجاری است باید بتواند PGP را روی کامپیوتر خود نصب و استفاده کند.

روش امن دیگر، ذخیره اطلاعات در پایگاه داده ای روی وب سرور اما در جایی است که از وب دسترسی مستقیم به آن ممکن نباشد. زمانی که شرکت میزبان اینترنت قابل اعتماد نیست و یا قصد دارید امنیت بیشتری را به وجود آورید، این پایگاه داده می تواند رمزنگاری شود. تاجران بعداً می توانند اطلاعات مربوط به معاملات را با استفاده از ارتباط رمزشده SSL خود بازیابی کنند. اما در این روش فروشنده باید بتواند سیستم امن را برای خود ایجاد کند. این عمل به میزان مشخصی از تواناییهای برنامه سازی احتیاج دارد تا اسکریپت های CGI برای استفاده از این سیستم نوشته شود.

بنابراین روند مورد نظر امن به این شکل خواهد بود؛ فرم سفارش امن است و اطلاعات بین کامپیوتر مشتری و سرور بصورت رمز شده خواهد بود. در سرور، اطلاعات بصورت رمزشده در یک پایگاه داده ذخیره می شود. سپس فروشنده از طریق ایمیل از رسیدن سفارش ها مطلع می شود (هیچ گونه اطلاعات مهم و حساس در ایمیل ها قرار ندارد) و بالاخره، فروشنده اطلاعات را از طریق یک ارتباط امن دیگر بازیابی می کند.

بنابراین، وقتی که را ههایی برای تامین امنیت واقعی برای معاملات وجود دارد، چگونه باید مشتری را مطلع کرد که معامله واقعاً امن است یا خیر؟ در حال حاضر راه ساده ای وجود ندارد. مشخصاً، شما می خواهید مطمئن شوید که فرم امن است، بعلاوه می خواهید مطمئن شوید که شرکت به شما حس کاذب امنیت نمی دهد و این حس واقعی است. یک راه این است که به سیاست های حریم خصوصی آن شرکت نگاهی بیندازید (البته با این فرض که چنین چیزی وجود دارد) و مطمئن شوید که در آن ذکر شده است که «اطلاعات کارت اعتباری هیچ مشتری هرگز بدون رمزنگاری از طریق اینترنت ارسال نخواهد شد.»

بهرحال، هنوز روش کاملی برای تضمین امن ماندن اطلاعات وجود ندارد. بنابراین به جمله Caveat Emptor می رسیم که «بگذارید خریدار خود آگاه و مواظب باشد.»

مقدمه

حتماً در مقوله های مرتبط با امنیت کامپیوتر و شبکه با عبارت Incident Handling مواجه شده اید. ابتدا ببینیم یک رویداد امنیتی ( (Security Incident چیست. هر سازمان باید رویداد امنیتی را برای تشکیلاتش کند. تعاریف زیر نمونه هایی از این دست هستند:

هر رویداد مضر مشخص یا مشکوکی که به امنیت سیستم ها یا شبکه های کامپیوتری مربوط باشد.

یا

عمل نقض کردن آشکار یا ضمنی سیاست امنیتی.

فعالیت هایی زیر مثال هایی از یک رویداد امنیتی هستند:

· تلاشهایی (چه موفق و چه ناموفق) برای حصول دسترسی غیرمجاز به یک سیستم یا دیتای آن

· ازکار افتادن ناخواسته یا عدم پذیرش سرویس

· استفاده غیرمجاز از یک سیستم به هدف پردازش یا ذخیره سازی دیتا

· تغییراتی در مشخصات سخت افزار یا نرم افزار بدون آگاهی یا اجازه یا دخالت صاحب آن.

فعالیت شبکه یا میزبان که بالقوه امنیت کامپیوتر را تهدید می کند نیز می تواند بعنوان رویداد امنیتی کامپیوتری تعریف گردد.

برخورد با رویداد

منظور از این عبارت نحوه مقابله و اقداماتی است که در هنگام وقوع یک مسأله امنیتی انجام می گیرد. در حقیقت این اقدامات به سه بخش تقسیم می شود. گزارش رویداد، تحلیل رویداد و واکنش به رویداد.

اهمیت واکنش به رویدادهای امنیتی سیستم ها، کمتر از تشخیص آنها نیست. اقداماتی که شما بدنبال تشخیص یک رویداد انجام می دهید، نه تنها عملیات سازمان را تحت تأثیر قرار می دهد، بلکه ممکن است باعث تغییرات بسیاری در آینده چنین روندهایی و وضعیت امنیتی خودتان گردد.

در این مقاله به برخورد با رویدادهای امنیتی نه از دیدگاه تکنیکی بلکه از دیدگاه عواملی مانند عوامل انسانی، سیاست برخورد و زمان پرداخته می شود. برای اینکه بتوان بیشتر با نحوه برخورد یک سازمان به یک رویداد امنیتی آشنا شد، به مثالی در این باره می پردازیم.

مثالی از واکنش به یک رویداد در یک سازمان بزرگ

این مثال فقط برای نشان دادن تلاش های ممکن برای واکنش ارائه شده است و یک مدل کلی نیست.

هنگام مشاهده ثبت وقایع مربوط به نفوذ در ساعت ? بامداد، پرسنل ?? ساعته مراقبت از شبکه کشف می کنند که حمله ای با موفقیت انجام شده است.

برای بسیاری از سازمان ها، واکنش فوری، قطع شبکه برای تأخیر یا قطع افشای اطلاعات بیشتر خواهد بود، اما ما سعی داریم که از چنین واکنشی پرهیز کنیم و پرسنل بخش مراقبت نیز از این قضیه مطلع هستند. درعوض، چک لیست هایی را که در اختیار دارند برای برخورد با این نوع رویداد به اجرا می گذارند.

قدم اول خبرکردن و ارائه گزارشی مختصر به رئیس بخش امنیت سیستمها (یا نماینده اش) است. تا این فرد از خواب بیدار گردد و از حمله مطلع گردد، چهار دقیقه از اطلاع دهی اولیه سپری شده است.

با اطلاعاتی که موجود است، نماینده امنیت shutdown کامل سیستم را نمی پذیرد، اما اجازه فراخوانی یک گروه امداد را می دهد. در حالیکه نماینده بخش امنیت به سمت محل حرکت می کند، پرسنل بخش مراقبت شروع به این فراخوانی می کند. نمایندگانی از بخشهایی چون عملیات شبکه، قانونی، مهندسی، اجرایی و مدیریت آگاه شده اند و به محل فراخوانده شده اند. مجری قانون محلی نیز خبر شده است و ثبت رویدادها به ترتیب وقوع آغاز می شود.

حالا از اخطار اولیه ?? دقیقه گذشته است.

نماینده بخش امنیت که اولین فرد باخبر شده است، اولین کسی است که می رسد. این شخص تنظیم و آماده سازی مرکز امداد را آغاز می کند. کیف امداد باز است که در آن یک لپ تاپ، باتری اضافه، لامپ، ابزار، چک لیست ها و صفحات یادداشت برای تمام اعضای تیم امداد، و ابزار گوناگون دیگر وجود دارد. کپی هایی از اطلاعات موجود نیز برای توزیع بین اعضای تیم و مدیریت ارشد آن آماده شده است. ?? دقیقه از زمان اخطار اولیه گذشته است.

سایر اعضای گروه به صورت پراکنده در طول این زمان وارد شده اند و پرسنل بخش مراقبت نیز تحقیق بیشتری در مورد نفوذ انجام داده است. بررسی اولیه آشکار می کند که نفوذگر به سیستم یک کاربر وارد شده است، اما هنوز به نقاط دیگر شبکه پیشروی نکرده است. حمله از طریق استفاده یک کاربر از یک اتصال dial-up که مورد تأیید نبوده صورت گرفته است. نفوذ واقعی هشت ساعت قبل از کشف اولیه صورت گرفته است.

کل گروه ?? دقیقه بعد از اولین اخطار گرد هم می آیند. تمام اعضاء با سرعت در محل حاضر و شروع به فکر کردن و نقشه کشیدن و ارائه راه حل شده اند. مناظرات به موافقت هایی منجر می شود. سیستم مورد نفوذ از شبکه جدا خواهد شد و عملیات تعیین و تشخیص آغاز خواهد شد. خلاصه ای برای مدیر ارشد تهیه و مراحل اولیه کامل می شوند. ??? دقیقه گذشته است.

نماینده عملیات شبکه، مسؤول قطع کردن سیستم مذکور می شود. نماینده اجرایی ثبت وقایع را روی لپ تاپ به روز و بررسی مجدد می کند. این فرد با ثبت لحظه به لحظه از تمام رویدادها، بعنوان نقطه مرکزی تمام فعالیت ها و ارتباطات گروه عمل می کند. نماینده قانونی با آگاه شدن از وضعیت موجود و راهنمایی هایی داده شده به وی، به خانه برمی گردد تا ابتدای صبح به محل برگردد. پرسنل بخش مهندسی و امنیت، اطلاعاتی را که تا کنون جمع آوری شده و شامل دیتای حاصل از سیستم تحت نفوذ قرار گرفته است، بررسی می کنند. این اطلاعات روی بستر یک شبکه مجزا بررسی و تحلیل می شود تا نفوذگر، ابزار حمله و روش هایی ممکن برای بستن آسیب پذیری در کل سازمان مشخص شود.

با سپری شدن ??? دقیقه از آغاز، گروه برای مرور و به روز رسانی پیشرفت کار دوباره دور هم جمع می شوند. مشخص شده است که نفوذگر از یک IP بیگانه جعلی از طریق اتصال dial-up استفاده کرده است و فقط قادر به دستیابی به همان سیستم بوده است. بررسی کامل شبکه احتیاج به این دارد که سرورها از شبکه جدا شوند و این عملیات ? ساعت زمان نیاز دارد. گروه با مشورت و تصویب مدیریت ارشد، تصمیم به این بررسی می گیرد اما بعد از بسته شدن سازمان در انتهای روز کاری بعد.

هنگامی که روز کاری آغاز می شود، فعالیت ها به بیرون فاش می شود و فردی که سیستمش مورد نفوذ قرار گرفته مورد مصاحبه قرار می گیرد و سیستم مورد نفوذ پاکسازی می گردد و به افراد ارشد گزارشها بصورت خلاصه ارائه می شود. بهرحال، عملیات امداد به اوج خود می رسد و مرتفع سازی آغاز می شود. تا ساعت ?? رویداد برطرف شده است و گزارش نهایی روز بعد آماده خواهد شد.

کسانی هستند که به فوریت مستندسازی تهدید بوجود آمده و عملیات آنی اصرار می ورزند که باید ? ساعت اضافه نیز برای آنها دید. برای سازمان شما، ممکن است چنین موردی رخ دهد، و شما بخواهید اولین گام بعد از تعیین رویداد، جداسازی یکطرفه و ناگهانی از شبکه و سیستم ها باشد. اما در این حالت خاص، مزیت انتخاب یک روند سیستماتیک، حفظ عملیات عادی برای یک روز کامل کاری بود، (بجای خاموش کردن کل سیستم سازمان برای یک روز کاری) که نتیجه آن نیم دوجین افراد خسته، چند ساعت کار جبرانی و اضافه کاری و خاموش بودن تنها یک سیستم در طول یک روز کاری بود. از نظر افراد درگیر این عملیات، هزینه ای که توسط این روش صرفه جویی شد، ارزش ریسک را داشت.

ادامه مطلب...

نوشته های دیگران ()

نویسنده متن فوق: » کهکشان ( چهارشنبه 88/7/29 :: ساعت 5:0 عصر )

Spam

ایمیلی است که بطور اتوماتیک برای اشخاص مختلف فرستاده می شود و اغلب اوقات یک محصول ، سرویس و یا وب سایتی را تبلیغ می کند . Spam ها مانند نامه های تبلیغاتی هستند که توسط پست به شرکت ها یا منازل فرستاه می شوند .

بعضی از Spam ها شامل مطالب فریبننده می باشند مانند این جمله : " شما برنده خوش شانس ما هستید ، برای ارسال جایزه کافیست اطلاعات زیر را برای ما ارسال کنید " . بعضی دیگر شامل تصاویر و عکسهای غیر اخلاقی می باشند .

Worm

Worm ها نوعی ویروس هستند که اکثراً قابلیت تخریب به شکلی که فایلی را از بین ببرند ندارند . نحوه کار Worm اغلب به این شکل است که در حافظه اصلی کامپیوتر (Ram) مستقر می شوند و شروع به تکثیر خودشان می کنند که این عمل موجب کند شدن سیستم و کم شدن تدریجی فضای Ram می گردد . کرم ها این قابلیت را نیز دارند که برای آلوده کردن کامپیوترهای دیگر از ایمیل یا برنامه های چت استفاده می کنند .

Trojan

اسبهای تروا یا همانTrojan ، ویروس نیستند ، چرا ؟ به دلیل آنکه بر اساس تعریف ویروس قابلیت تکثیر ندارند . اما این قدرت را دارند که فایلهای سیستم را پاک کنند ، در نحوه کار نرم افزار اخلال بوجود آورند و یا سیستم را از کار بیاندازند . یک اسب تروا در حقیقت یک برنامه مخرب است که خود را به شکل یک برنامه بی خطر و معمولی نمایش میدهد .

.::مرجع کد آهنگ::.

.::دریافت کد موزیک::.