صفحات نمایش LCD متشکل از میلیونها پیکسل هستند که هر پیکسل از سه پیکسل پایه (Subpixel) تشکیل شده است: قرمز، آبی و سبز. وقتی که هر3 پیکسل با هم روشن هستند پیکسل سفید بهنظر میرسد. ما در اینجا قصد داریم روش احیای پیکسلهای سوخته را طی مراحل زیر برای شما شرح دهیم.

1- ابتدا باید تشخیص دهید

صفحات نمایش LCD متشکل از میلیونها پیکسل هستند که هر پیکسل از سه پیکسل پایه (Subpixel) تشکیل شده است: قرمز، آبی و سبز. وقتی که هر3 پیکسل با هم روشن هستند پیکسل سفید بهنظر میرسد. ما در اینجا قصد داریم روش احیای پیکسلهای سوخته را طی مراحل زیر برای شما شرح دهیم.

1- ابتدا باید تشخیص دهید که پیکسل سوخته کاملا مرده یا قابل احیا شدن است؟ اگر بهصورت نقطهای کاملا سیاه ظاهر شود، احتمالا غیرقابل بازیابی است. پس از خرید LCD تصویر ثابتی را بهنمایش بگذارید اگر بیش از یک نقطه همواره روشن (قرمز یا سبز یا آبی یا سفید)، در صفحه LCD مشاهده کردید، نسبت به تعویض صفحه نمایش اقدام کنید. در صورتیکه تعویض آن مقدور نباشد، این امکان که بتوانید پیکسل سوخته را دوباره فعال کرده و بهکار وادارید، بسیار زیاد است.

2- با استفاده از هوای فشرده و کیت و دستمالهای ضد خش مخصوص، صفحه نمایش خود را کاملا تمیز کنید.

3- حالا در منوی Start –» Control Panel -»Display با کلیک روی برگهSetting ، تفکیکپذیری LCD را (طبق دستورات موجود در دفترچه راهنمای همراه آن) روی حالت رزولوشن عادی (تفکیک پذیری محلی) تنظیم کنید.

4- برنامههای UDPixel و Net Framework را از آدرسهای زیر دانلود و نصب کنید:

http://udpix.free.fr/ و http://find.pcworld.com/63486

5- در برنامه یودیپیکسل گزینه Run cycle را به 4ثانیه افزایش داده، روی آن کلیک کنید. رنگهای قرمز، سبز، آبی، مشکی، سفید و زرد در یک چرخه بر LCD ظاهر میشوند. پیکسلهای سوخته بهصورت نقاطی ثابت بر هر یک از رنگهای چرخه رنگ قابل تشخیص هستند.

6- اگر چند پیکسل سوخته داشتید، به ازای هر کدام، عدد پنجره چرخه رنگ برنامه را یک عدد افزایش دهید. با کلیک روی Start یک پنجره 5 در 5 پیکسلی دور پیکسل سوخته ظاهر میشود. 15 تا 20دقیقه صبر کنید و Reset را فشار داده و دوباره چرخه رنگ را آغاز کنید تا ببینید پیکسل سوخته پاک شده است یا خیر؟

7- اگر نشد، دوباره برنامه را اجرا و پیکسل سوخته را پیدا کنید. حال یک قلم مخصوص PDA بردارید و یک دستمال ضدخش دور نوک آن پیچیده و نوک قلم را با دقت زیاد روی پیکسل سوخته گذاشته، ثابت نگهدارید و LCD را خاموش کنید. در این مرحله با نوک قلم به آهستگی روی آن نقطه فشار مستقیم آورده و 5 تا 10 ثانیه نگهدارید. سپس صفحه نمایش را دوباره روشن و پیکسل را چک کنید.

8- اگر پیکسل سوخته درست نشد، مراحل 5 تا 7 را تکرار کنید و در صورتی که نتیجه بخش نبود، ته گرد پلاستیکی یک ماژیک را در دستمال ضدخش پیچیده و چند بار آهسته روی ناحیه دارای پیکسل سوخته فشار داده و بردارید. اگر خوش شانس باشید، بالاخره یکی از این ترفندها کارساز میشود!![]() منبع: روزنامه جام جم

منبع: روزنامه جام جم

اگر از کامپیوتری بهصورت اشتراکی استفاده میکنید یا مرکزی را (مانند

کافینت یا سایت دانشگاه) اداره میکنید که چندین کاربر دارد و نگران اجرای

برنامههای مختلف توسط کاربران هستید، میتوانید با طی مراحل زیر و بدون

نصب هیچ نرمافزاری، کاربران را بهاجرای برنامههای خاص محدود کنید:

روی

منوی استارت کلیک کنید و عبارت gpedit.msc را در باکس جستجو وارد کنید و

اینتر را بزنید. سپس به این بخش بروید:

User Configuration -»

Administrative Templates -» System

و روی گزینه زیر

اگر از کامپیوتری بهصورت اشتراکی استفاده میکنید یا مرکزی را (مانند

کافینت یا سایت دانشگاه) اداره میکنید که چندین کاربر دارد و نگران اجرای

برنامههای مختلف توسط کاربران هستید، میتوانید با طی مراحل زیر و بدون

نصب هیچ نرمافزاری، کاربران را بهاجرای برنامههای خاص محدود کنید:

روی

منوی استارت کلیک کنید و عبارت gpedit.msc را در باکس جستجو وارد کنید و

اینتر را بزنید. سپس به این بخش بروید:

User Configuration -»

Administrative Templates -» System

و روی گزینه زیر دوبار کلیک کنید:

Run

Only Specified Windows applications

حالا گزینه Enabled را انتخاب و

سپس در بخش Options روی دکمه کنار List of allowed applications کلیک کنید.

در دیالوگی که باز میشود، میتوانید نرمافزارهایی که یک

کاربر میتواند اجرا کند را وارد کنید. حالا گزینه OK را بزنید تا ویرایشگر

Local Group Policy بسته شود.

اگر کاربری بخواهد بهنرمافزاری که در

لیست تعیین نشده است، دسترسی پیدا کند، با پیغام خطا روبهرو میشود. ![]() منبع روزنامه جام جم

منبع روزنامه جام جم

اگر از ویندوز 7 استفاده کرده باشید می دانید که

برتری های غیرقابل انکاری نسبت به برادر بزرگترش یعنی ویندوز ویزتا دارد اما

ممکن است کامپیوتر شما آنقدر سریع نباشد یا رم کافی برای استفاده بهینه از

ویندوز 7 را نداشته باشید و سرعت کار شما با این ویندوز کاهش یابد بنابراین

بر آن شدیم تا در این مقاله از یادبگیردات کام روش های افزایش سرعت ویندوز را

در اختیار شما قرار دهیم.

شروع کار

ابتدا وارد کنترل پانل ویندوز خود شوید سپس گزینه All

control panels items را مطابق شکل زیر انتخاب کنید آنگاه می توانید

در صفحه ای که مقابل شما گشوده می شود روی Performance

Information and Tools کلیک کنید.

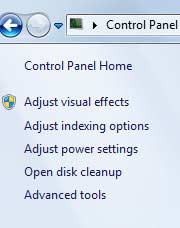

سمت راست صفحه ای که باز می شود همانند شکل زیر است.

با کلیک کردن روی Adjust visual effects می

توانید با حذف یک سری جلوه های تصویری سرعت ویندوز 7 خود را افزایش دهید. اگر

بالاترین کارایی را بخواهید و زیبایی ظاهری ویندوز برای شما مهم نباشد به

سادگی می توانید گزینه Adjust for best apperance

را انتخاب کنید این روش ساده ترین کار است و محیط ویندوز 7 را چیزی شبیه به

ویندوز 98 می کند اما اگر نمی خواهید به این شدت جلوه ها را حذف کنید می

توانید در کادر پایینی custom هر یک از جلوه ها را

که می خواهید غیر فعال کنید. و با فشردن apply

نتیجه آن را ببینید.

روش دوم- غیر فعال کردن Indexing option است برای این

منظور دوباره به صفحه Performance and Tools

بازگردید و روی Adjust Indexing option کلیک کنید

سپس روی هر آیتم کلیک کنید آنگاه modify را بزنید

آنگاه با برداشتن تیک هر گزینه این قابلیت را حذف می کنید.

با Indexing option سرعت جستو

در ویندوز 7 افزایش می یابد ولی در سرعت ویندوز تأثیر منفی دارد. بنابراین

اگر کامپیوتر شما به اندازه کافی قوی نیست و کار کردن با آن برای شما تبدیل

به دردسر شده است می توانید این ویژگی را حذف کنید.

روش سوم- این روش مربوط به تنظیمات مصرف انرژی است. برای این منظور باز هم به

صفحه Performance and Tools بازگردید و روی

Adjust power setting کلیک کنید. این گزینه بیشتر

برای لپ تاپ که از باتری استفاده می کند کاربرد دارد اگر از لپ تاپی که انرژی

خود را از باتری می گیرد استفاده نمی کنید احتیاج چندانی به این طریقه ذخیره

انرژی ندارید می توانید گزینه high performance را

انتخاب کنید.

در ویندوز 7 رفع مشکلات

رجیستری بسیار مهم است. چون ویندوز 7 دائماً با رجیستری در ارتباط است. وجود

خطا در رجیستری سبب می شود محاسبات دیگر هم با مشکل مواجه شوند. بنابراین هر

معضلی را در رجیستری باید فوراً رفع کنید تا باعث به هم ریختگی ویندوز شما

نشود.

پشتیبان گیری از رجیستری با System Restore:

یکی از بهترین راه ها برای اینکه یک رجیستری پاک داشته باشید این است که

مرتب از آن پشتیبان گیری کنید. شما این کار را به سادگی با استفاده از

System Restore انجام دهید که در اینجا به مراحل

آن اشاره می کنیم:

1- روی start کلیک کنید.

2- System Tools را باز کنید.

3- روی System Restore کلیک کنید.

4- اگر قبلاً System Restore را

استفاده نکردیده اید فقط روی Next کلیک کنید ولی

اگر قبلاً از آن استفاده کرده اید. گزینه choose a

different restore point را انتخاب کنید.

5- در منویی که ظاهر می شود شرایط خود را انتخاب کنید یا وارد

کنید.

6- روی Next کلیک کنید.

7- روی Finish کلیک کنید.

در آینده اگر احتیاج به بازاریابی با استفاده از

System Restore شدید باید مشخص کنید کدام پشیبان

را می خواهید بازیابی کنید. بعد از انتخاب آن متوجه می شوید که تنظیمات

ویندوز 7 به همان زمان که پشتیبان گیری کرده اید برگشته و حتی سرعت ویندوز

بیشتر شده است.

پشتیبان گیری Regedit

اگر با مشکلاتی در رجیستری مواجه شدید بوسیله

System Restore به راحتی می توانید آن را تعمیر

کنید ولی با استفاده از Regedit هم از رجیستری

Back up بگیرید به این منظور به روش زیر عمل کنید.

1- روی start کلیک کنید.

2- در Search box تایپ کنید

Regedit

3- در منوی فایل روی

Export کلیک کنید.

4- اکنون باید آدرس فایلی را که پشتیبان رجیستری شما خواهد بود

انتخاب کنید.

5- روی save کلیک کنید.

همه این کارها فایل پشتیبان شما را در محلی که مشخص کرده اید

ذخیره می کند. این یکی از بهترین راههای مطمئن برای حفاظت از رجیستری

کامپیوتر است.

شما می توانید به روشهای مختلف مانند ساختن فایل های

reg . یا import فایل ها از

Regedit از رجیستری ویندوز7 پشتیبان گیری کنید ولی

این روشها کمی سخت تر است و ریزه کاری بیشتر دارد.

کسانی که آخرین اخبار در زمینه فن آوری های بی سیم را

دنبال می کنند، از خبرهای مرتبط با فن آوری نسبتا جدیدی که با عنوان وایمکس

شناخته می شود اطلاع دارند.این فن آوری به منظور بالابردن اتصال باندپهن

در دستگاه های موبایل و ثابت که در سرتاسر جهان استفاده می شود ایجاد شده

است.

امروزه این فن آوری برای رساندن اینترنت پرسرعت و اتصالات بهتر

به کشورهایی که از نظر اقتصادی با مشکل روبرو هستند استفاده می شود.

وایمکس به عنوان گزینه بی سیم پرسرعت شناخته شده است و می تواند از

علاقمندی رو به رشد کاربران در دستیابی به میزان زیاد داده بر روی تلفن های

همراه پشتیبانی کند.

خواه ناخواه استفاده گسترده از وایمکس منوط بر

آزمایش های موفقیت آمیز این فن آوری خواهد بود که همزمان با توسعه دیگر فن

آوری های بی سیم پرسرعت که رقیب وایمکس به شمار می آیند انجام می گیرد.

تنها با گذشت زمان مشخص خواهد شد که آیا وایمکس تبدیل به بخش مهم آینده

تلفن همراه خواهد بود و یا خیر !

فایلی با نام Iexplore.exe همانطور که از پسوند exe . آن پیداست در واقع یک فایل اجرایی (executable) ویندوز برای اجرای اینترنت اکسپلورر, مرورگر وب مشهور و پرکاربرد شرکت مایکروسافت است.

به طور معمول، هنگامی که در ویندوز Task Manager یا مدیریت وظایف را باز می کنید (با استفاده از کلیدهای ترکیبی Ctrl+Alt+Del صفحه کلید) در صورت باز بودن مرورگر اینترنت اکسپلورر ، مشاهده می کنید که در زبانه پردازشهای (Processes) تسک منیجر پروسه ای با نام "iexplore.exe" نیز در حال اجرا است.

اما اگر مشاهده شود این فرایند در مدیریت وظایف حتی زمانی که اینترنت اکسپلورر باز نیست در حال اجرا است ، یا اگر دیدید 2 تا پروسه IEXPLORE.EXE زمانی که مرورگر اینترنتی خود را باز کرده اید در لیست پردازش های Task Manager اجرا شده، و یکی از این پروسه ها حدود 90-95 ? قدرت پردازشی

فایلی با نام Iexplore.exe همانطور که از پسوند exe . آن پیداست در واقع یک فایل اجرایی (executable) ویندوز برای اجرای اینترنت اکسپلورر, مرورگر وب مشهور و پرکاربرد شرکت مایکروسافت است.

به طور معمول، هنگامی که در ویندوز Task Manager یا مدیریت وظایف را باز می کنید (با استفاده از کلیدهای ترکیبی Ctrl+Alt+Del صفحه کلید) در صورت باز بودن مرورگر اینترنت اکسپلورر ، مشاهده می کنید که در زبانه پردازشهای (Processes) تسک منیجر پروسه ای با نام "iexplore.exe" نیز در حال اجرا است.

اما اگر مشاهده شود این فرایند در مدیریت وظایف حتی زمانی که اینترنت اکسپلورر باز نیست در حال اجرا است ، یا اگر دیدید 2 تا پروسه IEXPLORE.EXE زمانی که مرورگر اینترنتی خود را باز کرده اید در لیست پردازش های Task Manager اجرا شده، و یکی از این پروسه ها حدود 90-95 ? قدرت پردازشی سی پی یو را به خود اختصاص داده، می توان مطمئن بود که کامپیوتر شما به ویروس / تروجان آلوده شده است.

در نتیجه این آلودگی، به صورت مکرر در کامپیوتر خود پیام های خطا با عنوان Iexplore.exe دریافت می کنید و عملکرد سیستم بطور قابل توجهی کاهش یافته و کند می شود.

در این مطلب به تفصیل در مورد عواملی که می تواند ویندوز کامپیوتر شما را به ویروس iexplore exe آلوده کند و چگونگی جلوگیری و پیشگیری از مشکلات این ویروس صحبت خواهیم کرد.

ویروس Iexplore.exe چگونه می تواند کامپیوتر های تحت ویندوز را آلوده کند؟

یکی از رایج ترین تهدیداتی که می تواند فایل ویروسی iexplore.exe را به سیستم شما وارد کند، یک تروجان از نوع backdoor (نفوذگر از در پشتی)، مانند Backdoor.GrayBird می باشد ( برنامه GrayBird یک ابزار دسترسی از راه دور چینی است که می تواند برنامه ریزی شده تا در پس زمینه کامپیوتر هک شده اجرا گردد . )

این نوع تروجان، خطرناک ترین و گسترده ترین نوع تروجان ها به شمار می رود. تروجان های Backdoor برای خالق یا "استاد طراحی کننده" تروجان نوعی دسترسی کامل از نوع مدیریتی (administration) به کامپیوتر قربانی فراهم می آورند. بر خلاف برنامه های قانونی مدیریت از راه دور کامپیوتر، این دسته تروجان ها به صورت کاملا مخفی و بدون رضایت یا آگاهی کاربر یا قربانی نصب ، راه اندازی و اجرا می شوند. پس از نصب بر روی کامپیوتر هدف، تروجان backdoor قادر است به گونه ای برنامه ریزی شود که به ارسال، دریافت ، اجرا و حذف فایل ها، جمع آوری اطلاعات محرمانه از کامپیوتر هدف، یا اطلاعات مربوط به ورود به سیستم عامل آن کامپیوتر و ...مبادرت کند.

برنامه های Backdoor در پس زمینه سیستم اجرا شده و نمی توان توسط چک کردن عادی فرآیندهای در حال اجرای سیستم آنها را شناسایی کرد.

برخی از اقداماتی که ویروس Iexplore.exe می تواند بر روی کامپیوتر آلوده انجام دهد عبارتند از :

* راه اندازی مجدد (Reboot) ناخواسته سیستم .

* دسترسی ، ویرایش و یا حذف هر گونه فایل و پوشه موجود در کامپیوتر.

* ضبط و ارسال اسکرین شات به هکر.

* روشن کردن وب کم و یا میکروفون

* حفظ و ارسال نام های کاربری و کلمات عبور قربانی به هکر.

* امکان تحت کنترل گرفتن کامل سیستم آلوده.

تروجان Backdoor.Graybird توسط یک هکر به کامپیوتر قربانی فرستاده می شود. در این شیوه، برنامه backdoor به طور پیش فرض به صورت پنهانی و به عنوان جعلی "iexplore.exe" که یک فایل سیستمی و معمولی است اجرا می شود.

سپس برنامه backdoor پس از قرارگیری در کامپیوتر هدف سعی میکند به سرور کنترل کننده خود متصل شود تا سرور راه دور را مطلع سازد که بر روی کامپیوتر کاربر آنلاین شده و هکر در حال حاضر می تواند از آن برای سوء استفاده از کامپیوتر کاربر سود ببرد.

پس از آنکه هکر این پیام را دریافت کرد، حالا می تواند بخش سروری نرم افزار backdoor را اجرا کرده و تمام کامپیوترها در شبکه محلی کاربر قربانی را مشاهده کرده و سپس با کمک backdoor حتی به کنترل آنها نیز بپردازد.

برای محافظت از کامپیوتر خود از آلودگی های تروجان های backdoor و جلوگیری از بروز پیام های خطا، مانند خطای iexplorer.exe ، توصیه می شود اقدامات پیشگیرانه ذکر شده در زیر را انجام دهید:

* هرگز روی لینک ها یا فایل های ضمیمه ایمیل های ناخواسته و آنهایی که فرستنده اش را نمی شناسید کلیک نکنید ، چرا که آلودگی از طریق ایمیل متداول ترین روش نصب backdoor در کامپیوتر است.

* از وب سایت های غیر قابل اطمینان و یا مشکوک هیچ چیزی دانلود نکنید.

* همواره نرم افزار آنتی ویروس و ضد جاسوسی خود را با جدیدترین به روز رسانی ها حفظ کنید تا مطمئن شوید که کامپیوتر شما در برابر جدیدترین ویروس ها ، تروجان های backdoor ، جاسوس افزارها (spywares) و غیره حفاظت شده است.

* فایروال را فعال نگه داشته و ابزارهای حفاظتی را برای جلوگیری از هر گونه دسترسی بدون اطلاع به کامپیوتر و یا شبکه کامپیوتری تان نصب کنید.

* سیستم عامل کامپیوتر خود را با آخرین وصله های امنیتی آن به روز نگه دارید.

* هر چند وقت یکبار رمزعبور خود را تغییر دهید تا خسارت های احتمالی که می تواند توسط ویروس و آلودگی ناشی از backdoor متوجه شما گردد را به حداقل برسانید. باید مراقب رمز عبور ورود به کامپیوتر بر روی شبکه هم باشید.

* خدماتی که بر روی کامپیوتر خود استفاده نمی کنید مانند سرور FTP ، وب سرور و شبکه راه دور را غیر فعال کنید، چون این سرویس ها سیستم را در برابر حملات مخرب آسیب پذیر می کنند.

* فیلترهای ایمیل را فعال کرده و سرویس دهنده ایمیل را طوری تنظیم کنید که فایل ضمیمه با پسوندهای مشخص را مسدود کند ، پسوندهایی مانند.scr, vbs, .pif, و .bat که غالبا برای برنامه نویسی ویروس ها مورد استفاده قرار میگیرد.

* به طور منظم رجیستری کامپیوتر خود را اسکن کنید تا رجیستری سیستم را از ورودی های مخرب که می تواند مربوط به فایل ویروسی iexplore.exe و دیگر ورودی های به ظاهر مشروع اما در باطن مخرب که توسط تروجان های backdoor ایجاد شده مصون نگه دارید.

امیدواریم که شما راهنمایی های این مقاله را در به دست آوردن اطلاعات بیشتر در مورد حفظ امنیت و بهبود کارایی کامپیوتر خود مفید یافته باشید و نگهبان خوبی برای سیستم تان باشید

حتما میدانید که مدتی است، گوگل قالب و ظاهر جستجوی تصویری خود را عوض کرده است. اما خیلیها عقیده دارند که جستجوی جدید تصویری گوگل چنگی به دل نمیزند و همان سبک و سیاق جستجوی قدیمی بهتر بود.

من بسیاری اوقات برای پیدا کردن تصاویر متناسب با پستهای خودم از جستجوی تصویری گوگل استفاده میکردم و نتایج به دست آمده در همان صفحه اول یا دوم، من را به سرعت به عکس مورد نظرم میرساند. به علاوه خیلی سرراست اندازه و حجم هر عکس

حتما میدانید که مدتی است، گوگل قالب و ظاهر جستجوی تصویری خود را عوض کرده است. اما خیلیها عقیده دارند که جستجوی جدید تصویری گوگل چنگی به دل نمیزند و همان سبک و سیاق جستجوی قدیمی بهتر بود.

من بسیاری اوقات برای پیدا کردن تصاویر متناسب با پستهای خودم از جستجوی تصویری گوگل استفاده میکردم و نتایج به دست آمده در همان صفحه اول یا دوم، من را به سرعت به عکس مورد نظرم میرساند. به علاوه خیلی سرراست اندازه و حجم هر عکس را هم میدیدم.

اما در قالب تازه از آنجا که باید منتظر لود شدن عکسهای چند صفحه ماند، جستجوی عکسهای کندتر میشود. به علاوه آدم به تمیزی جستجوی قدیمی گوگل، نمیتواند، اندازه و حجم عکسها را با یک نگاه ببیند. بنابراین ممکن است سراغ عکسهایی با اندازه کوچک برود که به کارش نمیآید.

خوشبختانه شیوههای وجود دارد که با کمک آن میتوانید مجددا از همان جستجوی تصویری قدیمی استفاده کنید:

- سادهتر از همه آن است که در زیر صفحه جستجوی تصویری، روی Switch to basic version کلیک کنید. شیوه سادهای است، اما دو عیب دارد! اول آنکه در جستجوهای بعدی باز هم باید هر بار روی همین عبارت کلیک کنید تا جستجوی قدیمی تصویری فعال شود و دوم این است که شما باید مدت زیادی منتظر بمانید تا کل صفحه لود شود و این گزینه ظاهر شود.

- روش دوم: بعد از اینکه عکس مورد نظر را جستجو کردید به انتهای آدرس &sout=1 را اضافه کنید.

- روش سوم: از جستجوی تصویری کشورهای دیگر استفاده کنید! فرضا http://www.google.fr.

- روش چهارم: از افزونه No استفاده کنید.

- روش پنجم و روشی که من ترجیح دادم: بعد از نصب افزونه گریزمانکی، این اسکریپت را نصب کنید.

برگرفته از p30download

گام های جدید فناوری در سازمانهای قضایی

راه اندازی دفاتر بدون کاغذ یکی از اهدافی است که امروزه در بیشتر شرکت ها دنبال و به عنوان یک ایده آل برای مدیران محسوب می شود. در بیشتر اداراتی که سلسله مراتب آنها به صورت عمودی و از بالا به پایین است، اسناد و مدارک قانونی (نظیر خلاصه پرونده ها، استشهادنامه ها، فرم ها و نامه ها در دادگاه) به صورت دستی بررسی می شود و مدیران این مراکز کمتر به اسناد و فایل های کامپیوتری اطمینان می کنند. بیشتر مراکز قضایی و قانونی از گذشته های دور در تلاش بودند با حذف کاغذ، سرعت بیشتری را به فرآیندهای درونی و سازمانی خود ببخشند. به هر حال باید توجه داشت که حذف کاغذ و انجام برخی از فرآیندهای قضایی به کمک کامپیوتر هرگز به معنی کاهش هزینه های یک سازمان نخواهد بود.

Ice Miller نام یک مرکز قضایی است که زیر نظر پلیس ایالت ایندیانا آمریکا فعالیت می کند و مدتی است که مدیران آن تصمیم گرفته اند با به روزکردن دستگاه های کپی، گامی جدید در دنیای دیجیتالی بردارند. در اواسط سال ???? شرکت Ice Miller قراردادی را با شرکت بزرگ و صاحب نام زیراکس (Xerox) منعقد کرد تا به موجب آن بتواند از دستگاه های کپی چندرسانه ای جدید که قابلیت های مختلفی دارند، استفاده کند.

تونی دلورا (Tony DeLoera) که مدیریت مرکز فناوری Ice Miller را برعهده دارد در آن زمان از سرعت و کیفیت دستگاه های زیراکس رضایت چندانی نداشت، به همین خاطر از چند عرضه کننده خدمات اداری نظیر Ikon Office Solutions و CopyCo Office Solutions دعوت کرد تا با مراجعه به دفتر مرکزی این سازمان و بررسی سخت افزارها و نرم افزارهای موجود، سیستم متناسب با ??? کارمند Ice Miller را عرضه کنند.

استفاده آسان از این ابزارهای سخت افزاری و نرم افزاری مهم ترین اولویتی بود که Ice Miller دنبال می کرد. از این رو دلورا از شرکت های کوچک یاد شده خواست سیستم های خود را طوری در دفتر مرکزی Ice Miller راه اندازی کنند که همه مدیران و کارمندان بتوانند از آنها استفاده کنند و نتایج تجربیات خود با آنها را به مسؤولین انتقال دهند. Ice Miller برای مدیریت اسناد و مدارک قضایی و قانونی خود از اکتبر گذشته قراردادی را با Hummingbird امضا کرد و از آن زمان تا کنون از نرم افزار OpenText استفاده می کند.

دلورا این روزها به دنبال یک بسته نرم افزاری می گردد تا بتواند آن را روی تمام ماشین های خود نصب کند و در این میان امیدوار است هرچه سریع تر یک شریک سخت افزاری مناسب نیز برای خود برگزیند. اگر این اتفاق به درستی بیافتد، شکاف ایجاد شده بین سیستم های Hummingbird و ماشین های چندکاربردی Ice Miller را از بین ببرد و از این طریق تمام اسناد و مدارک این سازمان الکترونیکی و دیجیتالی شود.

دلورا اعلام کرده که در نخستین بخش دستگاه ها و ماشین های ساده را خریداری خواهد کرد تا کارمندان و مدیران بخش های مختلف به مرور زمان بتوانند استفاده از آنها را بیاموزند. به هر حال پس از مدتی بررسی Ice Miller در سپتامبر ???? تصمیم گرفت چندین دستگاه که هر یک از آنها می توانستند در هر دقیقه ?? صفحه را به صورت سیاه و سفید کپی کنند، از شرکت Ikon Office خریداری کند. با این وجود دلورا در آن زمان اعلام کرده بود که این دستگاه ها هنوز به طور کامل نتوانسته اند نیازهای آنها را برطرف کنند و با نرم افزارهایی که این شرکت خریداری کرده هماهنگ شوند.

دستگاه های خریداری شده از Ikon تفاوت های فراوانی با نرم افزارهای دو شرکت eCopy و Omtool داشت. این نرم افزارها طوری طراحی شده بودند که می توانستند با دستگاه های شرکت Canon خود را تطابق دهند. ترنت میلر (Trent Moss) نماینده پلیس ایندیانا در مرکز Ice Miller به دلورا پیشنهاد کرد که هر یک از این دستگاه ها به طور جداگانه می توانند مزایا و کارایی های فراوانی را برای این مرکز داشته باشند و اگر سیستم آنها به صورت دستی تغییر کند، می توان از همه آنها استفاده کرد. دلورا در آخرین مرحله مجبور بود یکی از این دو نرم افزار را که آسان تر می توانست مورد استفاده قرار گیرد، انتخاب کند.

او برای استفاده از هر دوی این نرم افزارها یک دوره آموزشی برگزار کرد و در عین حال به این نکته واقف بود که تمام قضات فعال در این مرکز علاقه زیادی به استفاده از این ابزارهای جدید ندارند. این نرم افزارها تفاوت بین سیستم مدیریت دو شرکت eCopy و Omtool را نشان می داد. Omtool در نرم افزار قضایی خود که برای شرکت Ice Miller عرضه کرده بود، افراد را مجبور می کرد تمام فعالیت هایی که می خواهند با اسناد و مدارک خود انجام دهند را به نرم افزار اعلام کنند و در مقابل، در نرم افزار eCopy به طور مستقل از روش های موجود در نرم افزار استفاده کنند.

از این رو نرم افزار شرکت eCopy برای قضات این مرکز انتخاب شد. دلورا در این باره گفته بود: «با این نرم افزار، کارمندان ما می توانند تمام اسناد و مدارک خود را اسکن کرده و آن را از طریق پست الکترونیکی به سیستم مرکزی مدیریت سازمان انتقال دهند. این نرم افزار به گونه ای طراحی شده است که می تواند اسناد و مدارک تهیه شده را به فرمت Word تغییر دهد و تغییرات لازم را روی آن ایجاد کند.» دلورا پس از انجام بررسی های فراوان بسته نرم افزاری eCopy ShareScan OP که قابلیت نصب روی تمام دستگاه های کپی این شرکت داشت و همچنین نرم افزار eCopy Desktop که روی کامپیوترهای این شرکت نصب می شد را در اکتبر ???? خریداری کرد.

به گفته ویکی مالیس (Vicki Malis) مدیر بازاریابی eCopy، این شرکت در طول فعالیت چندین ساله خود همواره سعی کرده است نرم افزارهایی را تولید کند که قابلیت هماهنگ شدن با شرایط محیط را داشته باشد و کاربران به سادگی بتوانند از آنها استفاده کنند. این مسئله موجب شد تا برای اولین بار، دستگاه های کپی یک مرکز قضایی بتوانند از نرم افزارهای روز استفاده کنند و قابلیت های خود را تا چندین برابر افزایش دهند.

مالیس در این باره خاطر نشان می سازد: «کارمندان مرکزی که نرم افزار ما در آن نصب شده می توانند به هر یک از دستگاه های کپی که به شبکه نصب شده مراجعه کنند و بدون آنکه هرگونه آموزشی را در این زمینه دیده باشند، به سادگی با فشردن چند دکمه همه امکانات موجود را به کار بندند. این نرم افزار امکان تصویربرداری، تبدیل آن به فرمت های دیجیتالی، و ارسال آن از طریق فکس یا پست الکترونیکی را برای افراد مهیا می سازد.»

به عقیده مالیس، انتقال اسناد و مدارک و ارسال آنها به کمک نرم افزار eCopy نسبت به دستگاه فاکس و کامپیوتر بسیار ایمن تر است و نتایج قابل قبول تری را به دنبال خواهد داشت. eCopy نرم افزارهای خود را طوری طراحی کرده که قابلیت پذیرش حجم وسیعی از اسناد و مدارک مکتوب و دستی را دارد و به همین خاطر می تواند در دفاتر بیمه، مراکز خدمات درمانی و سازمان های ثبت اسناد و مدارک مورد استفاده قرار گیرد.

این طور که دلورا در پی مطالعات و بررسی های خود دریافته است، هماهنگ کردن نرم افزار و سخت افزارهایی که از شرکت های مختلف خریداری شده همواره کار دشواری است. اما به هر حال در این بررسی موردی مشخص شد که این اگر این اتفاق به درستی بیافتد، یک مرکز سنتی نظر سازمان قضایی Ice Miller می تواند گام های موفقی را در دنیای دیجیتالی بردارد و به شرکت های پیشرفته و امروزی بپیوندد. شرکت Ice Miller چند ماه پس از راه اندازی نسخه نرم افزار شرکت eCopy، تصمیم گرفت نگارش بتای نسخه ?.? این نرم افزار را نیز مورد استفاده قرار دهد.

این نرم افزار که تفاوت های فراوانی نسبت به نسخه پیشین داشت قادر بود از فرمت PDF نیز پشتیبانی کند. در نسخه ?.? تمام فایل ها به طور خودکار با پسوند .CRY ذخیره می شد. اگر چه پسوند .CRY می توانست بخش اعظم مشکلات داخلی یک سازمان را از میان بردارد، یک بررسی داخلی نشان داد که این پسوند بیشتر کارمندان را با دردسرهای فراوانی مواجه می کند و در مقابل، فرمت PDF می تواند کارایی های بیشتری برای کاربران داشته باشد.

دلورا همچنین می گوید: «ما در سیستم مدیریت اسناد خود میلیون ها سند و مدرک داریم. این اسناد به طور مستمر مورد استفاده قرار می گیرند و استفاده از نرم افزارها جدید ما را یاری می کند تا بتوانیم از همه آنها استفاده بهینه کنیم.» از ژانویه ???? دفتر مرکزی Ice Miller موفق شد بخش زیادی از مشکلاتی را که در کپی و ارسال اسناد خود با آنها مواجه بود مرتفع سازد. به گفته دلورا، از زمان نصب این نرم افزارها تعداد فاکس های ارسال شده در این سازمان قضایی ?? تا ?? درصد کاهش پیدا کرده است.

در کنار این مسئله، تعداد صفحات چاپ شده به وسیله چاپگرها نیز تا اندازه زیادی کم شد و در مقابل هزینه تعمیر و نگهداری چاپگرها نیز تا اندازه زیادی کاهش پیدا کرد. بر اساس آنچه که در این بررسی موردی نمایان شده، اگر شرکت ها بتوانند هماهنگی لازم را بین سخت افزارها و نرم افزارهای خود به وجود آورند، در این صورت خواهند توانست کارایی و اثربخشی خود را تا چندین برابر افزایش دهند. این مسئله که می تواند در سازمان های غیرقضایی نیز اتفاق بیافتد، با کاهش هزینه های تحمیلی می تواند نتایج رضایت بخشی را به دنبال داشته باشد.

|

منبع : روزنامه حیات نو |

چگونگی ارزیابی سیستم مدیریت محتوا یا پورتال

مقدمه

دستورالعملها و آئین نامه های زیادی در طول چند سال گذشته در خصوص ویژگیها و خصوصیات پورتالها و وب سایتها توسط دستگاه های ذیربط اعلام شده است ، سال گذشته نیز معاونت ریاست جمهوری بخشنامه ای را در خصوص شاخصهای طراحی ، ساختار و محتوایی در جایگاه های اینترنتی ابلاغ کرد ، که در پیوست مقاله ملاحظه می کنید.

البته باید به تفاوت واژه پورتال و وب سایت اشاره کرد و گفت تفاوت این دو در هدف و محتوای آنهاست، یک وب سایت یک پورتال است اگر انتقال و ارسال اطلاعات از چندین منبع مستقل به این دروازه واحد سازمانی امکان پذیر باشد، به صورتی که منابع لزوما به پورتال متصل نباشد و کاربران در دسترسی به اطلاعات و سرویسها محدود نبوده و با دسترسی به نقطه ای واحد از خدمات الکترونیکی استفاده کنند.

از دیگر تفاوتهای مهم پورتال و وب سایت می توان به موارد زیر اشاره نمود: اختصاصی کردن و شخصی سازی پورتال توسط کاربران ، امکان تغییرات مورد نظر کاربر در دسترسی به محتوا و خدمات الکترونیک را به صورت غیرمتمرکز بر محتوا و سازگار با نیازهای مخاطب بوجود می آورد، محتوا و خدمات الکترونیکی در پورتال بر اساس نقش کاربران و مخاطبان قابل سفارشی سازی است که این امر در وب سایت ها به صورت ابتدایی ، محدود و متمرکز بر محتوا است.

? معیار های ارزیابی پورتال

با توجه به گستردگی امر سنجش و ارزشیابی سایت ها، ارزشیابی سایت ها را می توان به بخش های زیر دسته بندی کرد:

? بررسی فنی سایت، از لحاظ پارامتر های کیفی و بازدهی سمت سرور.

? بررسی فنی سایت از لحاظ کلاینت ساید، مانند رعایت قوانین و استانداردهای html، java و css.

? بررسی سایت از لحاظ حجم محتویات سایت.

? بررسی سایت از لحاظ پارامتر های فنی گرافیکی،

? بررسی روانشناختی سایت، از لحاظ مطالعه رفتار بیننده سایت.

? بررسی نحوه چینش سایت، رعایت سایز صفحه برای resolution های پایین تر و بررسی زیبایی شناختی سایت.

? بررسی رفتار سایت در قبال search engineها و چگونگی کنترل web crawler ها و web spider ها توسط سایت. (search engine friendly).

امتیاز دهی به سایت از لحاظ کمیت و کیفیت استفاده از تکنولوژی های فرعی، مانند Flash و Silverlight، برای سایت هایی که صد درصد بر اساس آنها پیاده سازی نشده اند.

با توجه به موارد فوق، می بایست چارچوبی کامل و دقیق که تمام موارد را شامل شود به صورت یک چک لیست آماده شده، و به هنگام ارزشیابی، به هر قلم از آن یک امتیاز اختصاص داده شود.

? ضرورت ارزیابی اطلاعات در عصر اطلاعات

آدمی برای رفع نیاز اطلاعاتی خویش به دنبال کسب اطلاعات است. وی از اطلاعاتی که دریافت میکند برای تصمیم گیریها و ارتقای دانش خویش بهره می برد. تصمیم گیری زمانی ارزشمند است که به درستی صورت پذیرد. نباید چنین پنداشت که تمامی اطلاعات کسب شده از صحت و اعتبار لازم برای دخیل شدن در تصمیم گیریها برخوردارند. در اینجاست که اهمیت ارزیابی اطلاعات رخ می نماید. از طرفی جامعه اطلاعاتی در عصر اطلاعات ضرورتهای دیگری را نیز تحمیل می کند:

? جهانی شدن و ارزش اطلاعات: یکی از نتایج بحث جهانی شدن, افزایش ارزش اطلاعات به عنوان معیار توسعه یافتگی و خمیر مایه توسعه پایدار ملتهاست لذا روز به روز بر ارزش اطلاعات افزوده می شود.

? رشد تکنولوژیکی و آلودگی اطلاعات: رشد سریع شبکه های اطلاعاتی روند اشاعه اطلاعات را تسهیل نموده, متخصصان موضوعی راحت تر از گذشته به تبادل اطلاعات می پردازند و چرخه تولید علم سریع تر از گذشته در جریان است. در نتیجه آلودگی اطلاعات روز به روز افزایش و طول عمر مفید اطلاعات کاهش می یابد.

? اطلاع گرایی و جامعه اطلاعاتی: مفهوم جامعه اطلاعاتی درحال شکل گیری است. در جامعه اطلاعاتی کلیه تصمیم گیری ها بر مبنای اطلاعات صورت می گیرد و سرعت دسترسی به اطلاعات روزآمد, صحیح و معتبر، ارزشمند است. کاربران از میان انبوه اطلاعات تولید شده بر مبنای نیاز اطلاعاتی خویش به انتخاب دست می زنند و به تصمیم گیری های مفید و به موقع می یپردازند.

? کاربر نهایی و مهارتها ی اطلاع یابی: مفهوم ارتباطات بی سیم کاربران را از محدودیت های زمانی و مکانی خارج ساخته و رفتار اطلاع یابی را به حریم خصوصی آنها کشانده است. مفهوم کاربر نهایی شکل گرفته و کاربران بدون یاری کتابداران به رفع نیازهای اطلاعاتی خویش می پردازند. در این صورت نیاز به آموزشهای پیچیده تری جهت ایجاد و ارتقای سطح مهارتهای اطلاع یابی احساس میشود.

? ضرورت ارزیابی صفحات وب

نوع سایت اطلاعاتی، در مورد صفحات وب بر محتوای اطلاعاتی آن تاثیر می گذارد لذا به صورت اختصاصی به بیان ضرورت ارزیابی اینگونه منابع پرداخته می شود:

صفحات وب به سادگی ایجاد میشوند.

? دریافت دامنه و URL آسان است. حتی دامنه هایی که به ظاهر نشانگر مشخصه های خاصی چون org ,edu,… هستند با پرداخت مبلغ ناچیزی واگذار می شوند.

? هر صفحه ایجاد شده بدون هیچ محدودیتی از سوی موتورهای جستجو نمایه و آماده بازیابی می شود.

? این صفحات می توانند یکی از منابع اطلاعاتی محسوب شده و مبنای استناد قرار گیرند.

? نظارتی بر محتوای سایتها و نوع اطلاعات ارائه شده در آنها وجود ندارد. و به بیانی هر گونه اطلاعاتی از طریق صفحات وب ارائه میشود.

? اطلاعات در این صفحات بدون هیچ گونه فیلتری و بدون توجه به ویژگی های کاربران در دسترس گروههای مختلف قرار می گیرد.

? داوری آنگونه که در مورد منابع چاپی مطرح است، در این دست از منابع به چشم نمی خورد.

? دنیای مجازی ارتباطات مبتنی بر وب, اعتماد پذیری را کاهش می دهد. چراکه هویت طراحان صفحات وب می تواند پنهان باشد و یا اطلاعات ارائه شده از سوی آنها کاملا ساختگی باشد.

? اطلاعات ارائه شده در صفحات وب ناپایدار است.

? اطلاعات ارائه شده در وب از نظر محتوایی گاه بیهوده و بالقوه خطرناک و گمراه کننده است.

? به علت آلودگی بیش از حد اطلاعات در وب, میزان جامعیت بازیابی ها بسیار زیاد است نتیجه این آلودگی وجود سرریز اطلاعات است و برای رسیدن به نیتجه مطلوب باید به گزینش دست زد.

? ارزیابی صفحات وب

برای یافتن اطلاعات مناسب با نیاز اطلاعاتی از طریق صفحات وب باید در دو چیز مهارت داشت:

? دستها و چشمها را به تکنیک هایی مجهز کنید که قادر به یافتن مناسب ترین اطلاعات در زمانی کوتاه باشند.

? ذهن خود را طوری تربیت کنید که با دیدی انتقادی و حتی بدبینانه مجموعه ای از سوالات را طراحی و در مواجه با اطلاعات بازیابی شده آنها را در ارزیابی به کار بندد.

? در صورتیکه این دو فرایند همزمان انجام پذیرد می توان گفت که کاربر از مهارت بازیابی و ارزشیابی منابع مرتبط با نیاز خود برخوردار است.

سازه اطلاعات سامان

Command Prompt در ویندوز XP،ویستا، و ویندوز7

اگر به دنبال یک اتومبیل سریع ، پیچیده و زیبا می گردید احتمالاً یک اتومبیل ژاپنی یا اروپایی را انتخاب خواهید کرد. اما اگر در جستجوی یک اتومبیل پر قدرت باشید و ظاهر و شکل اتومبیل برای تان مهم نباشد ممکن است یک اتومبیل آمریکایی قدیمی را ترجیح بدهید.

برنامه خدماتی سطر فرمانی(command line) واقع در ویندوز اکس پی، ویستا، و ویندوز7 یک برنامه قدرتمند است، اما شکل و ظاهر زیبایی ندارد. این برنامه فقط متن نشان می دهد و از گرافیک بهره نمی گیرد. اما یک مسیر ارتباطی مستقیم بین شما و سیستم عامل فراهم می سازد. بدین معنی که از GUI(1) ( رابط گرافیکی کاربر) استفاده نمی کند. عدم استفاده از GUI بدین مفهوم است که عملیات فرمان سریع انجام می گیرد، و هر فرمان دقیقاً همان کاری را که به آن گفته شده است به اجرا در می آورد.

پیش از آن که ویندوز به دنیا بیاید داس( DOS) بود. در دنیای داس، هر برنامه ای با تایپ نام برنامه در نشانه فرمان داس به اجرا در می آمد. سرانجام، ویندوز آمد و ما را از تایپ فرمان آزاد کرد و منوهای زیبا و دکمه ها را جایگزین آنها کرد. این برنامه ها هنوز آنجا هستند، اما به ندرت لازم می شود که نام آنها در نشانه فرمان داس تایپ کنیم.

اکثر برنامه های کاربردی و برنامه های روزمره در منوی Start ویندوز قرار می گیرند. اما برنامه هایی وجود دارند که فقط از طریق نشانه فرمان قابل دستیابی هستند، یا چنان در منوها گم شده اند که استفاده از نشانه فرمان بسیار آسان تر است.

برنامه خدماتی سطر فرمانی ویندوز(Command Prompt) بسیار شبیه به مفسر فرمان MS-DOS است که در نگارش های قبلی ویندوز وجود داشت. اما به داس ربطی ندارد، چون اصلاً آن سیستم عامل در ویندوز اکس پی، ویستا، یا ویندوز 7 گنجانده نشده است. با وجود این، نظر به این که فرمان های واقع در آن مفسرهای قدیمی در میان کاربران پیشرفته و قدرت دوست پر طرفدار است، فرمان های این برنامه خدماتی ویندوز شبیه به همان فرمان ها است و در اکثر موارد آنها را بهینه کرده است.

فهرستی که در این مقاله آمده است بسیاری از فرمان های مشهور و حتی نامشهور را در بر می گیرد. همه آنها را از طریق نشانه فرمان می توان به اجرا در آورد.

خودتان را سرگرم کنید

اگر بخواهید برنامه ای را اجرا کنید که در پوشه All Programs قرار ندارد، روش استاندارد آن است که روی Start کلیک کنید، نام برنامه مورد نظر خود را در کادر Search تایپ کنید، و روی نماد ذره بین در انتهای کادر Search کلیک کنید یا کلید Enter را بزنید. از این روش حتی می توانید برای به اجرا در آوردن برنامه های پر استفاده، مانند یک برنامه مرورگر اینترنت بهره بگیرید.

اگر به اجرای یک برنامه سطر فرمانی(command line) نیاز داشته باشید، cmd را در کادر Search منوی Start تایپ کنید و کلید Enter را بزنید تا یک نشانه فرمان داس باز شود. نشانی هر پایگاه وبی را که می خواهید نیز می توانید در این کادر تایپ کنید و کلید Enter را بزنید تا آن پایگاه وب در یک پنجره مرورگر باز شود. باز کردن برنامه هایی چون Notepad و Paint با این روش بسیار آسان تر از کاوش با برنامه Windows Explorer است. اجرای بعضی از فرمان ها به مجوز Administrator نیاز دارد. برای این دست از فرمان ها در ویستا، و ویندوز7،cmd را در کادر Search تایپ کنید، اگر در یک حساب Administrator نباشید، روی آیکن cmd در بالای منوی Start کلیک - راست کنید، و روی گزینه Run as administrator کلیک کنید.برای به کار انداختن برنامه Command Prompt در ویندوز اکس پی، روی دکمه Start کلیک کنید، روی Run کلیک کنید،

<!--[if !supportLineBreakNewLine]-->

<!--[endif]-->

عبارت cmd را در کادر Open تایپ کنید، و کلید Enter را بزنید.

فرمان های Command Prompt

فرمان های برنامه Command Prompt دستیابی مستقیم تعداد زیادی از گزینه های تنظیم کامپیوتر را برای شما فراهم می سازند، اما چون این برنامه برای استفاده سریع و مستقیم طراحی شده است، پیش از اعمال تغییرات، همیشه از شما تأیید نمی گیرد. بنابراین، بهتر است برای یادگیری فرمان های مختلف آن وقت بگذارید و انواع تغییراتی را که هر فرمان می تواند بر روی سیستم شما به وجود بیاورد به خوبی بشناسید. در زیر به تعدادی از فرمان های پر استفاده نگاه خواهیم انداخت.

IPCONFIG

اگر بخواهید یک شبکه خانگی را پیکر بندی کنید یا یک ارتباط شبکه را رفع اشکال کنید، به بهترین دوست جدید خود سلام کنید:IPConfig.این فرمان علامت اختصاری IP Configuration ( پیکربندی IP)،و یک وسیله بی جایگزین برای اداره امور شبکه در ویندوز است. برنامه Ipconfig.exe برای مشخص کردن تنظیم های شبکه IP مفید است. به صورت یک برنامه سطر فرمانی در یک پنجره داس به اجرا در می آید. کاربردهای معمول آن برای یافتن نشانی IP کنونی کامپیوتر، و درخواست یک نشانی IP جدید از یک کامپیوتر خدمات دهنده (server)است.

هرگاه ipconfig را در نشانه فرمان تایپ کنید و کلید Enter را بزنید، برنامه IPConfig به اجرا در می آید و نشانی subnet mask ، IP و مقادیر gateway پیش فرض برای هر آداپتور شبکه نصب شده بر روی کامپیوتر شما را به نمایش در می آورد. اما با تایپ ipconfig/all و زدن کلید Enter می توانید اطلاعات بیشتری مانند مشخصات آداپتور، WINS(2)، و DHCP(3) را به دست بیاورید.

با تایپ ipconfig/renew و زدن کلید Enter می توانید پیکربندی DHCP را برای همه آداپتورها تغییر بدهید. حتی با مشخص کردن یک آداپتور، در گیومه بعد از renew/،می توانید فقط DHCP آن آداپتور را تغییر بدهید، مانند تایپ عبارت زیر

<!--[if !supportLineBreakNewLine]-->

<!--[endif]-->

ipconfig/renew "Local Area Connection"

برای نمایش محتویات DSN client resolver cache، عبارت ipconfig/displaydns را تایپ کنید و بعد کلید Enter را بزنید. همچنین محتویات DSN client resolver cache را می توانید با تایپ ipconfig/flushdns و زدن کلید Enter از نو میزان کنید.

اگر ارتباط اینترنت یا شبکه خانگی شما برای انتساب خودکار یک نشانی IP پیکربندی شده باشد، معین کردن نشانی های IP اختصاص یافته برای آداپتور(های) شما می تواند مشکل باشد. اما با برنامه IPConfig به سرعت می توانید آن نشانی ها را پیدا کنید و از اطلاعات آنها برای رفع اشکال یا پیکربندی ارتباط خود بهره بگیرید.

DRIVERQUERY

برنامه Driverquery.exe از یک کادر داس برای نمایش فهرست رانش گرهای (driver) نصب شده و خصوصیات آنها به اجرا در می آید. یکی از فرمان های پر استفاده در Command Prompt ، ردیابی برنامه های رانش گر است. برنامه رانش گر به برنامه ای گفته می شود که وسایل سخت افزاری شما را کنترل می کند. برنامه های رانش گر برای وسایلی مانند کارت های ویدئو و صدا باید به طور منظم روزآمد شوند. از سوی دیگر، استفاده از Device Manager برای تعیین وضعیت فعلی رانش گرها هم وقت گیر و هم دشوار است. اما با برنامه Driverquery ویندوز به سادگی می توانید فهرست همه رانش گرها و خصوصیات آنها را در یک جدول خوانا به دست آورید.

عبارت driverquery را در سطر فرمان تایپ کنید و کلید Enter را بزنید.

<!--[if !supportLineBreakNewLine]-->

<!--[endif]-->

Driverquery یک فهرست طولانی از همه رانش گرهای نصب شده، شامل ModuleName( یا Driver Name)، یک توصیف از رانش گر تحت Display Name، Driver Type ( مانند یک فایل سیستمی یا رانش گر مرکزی)، و Link Date ( تاریخ و ساعت پیوند رانش گر) را به نمایش در می آورد. برای اطلاعات بیشتر، عبارت driverquery/v را تایپ کنید و کلید Enter را بزنید تا جزئیاتی چون Start Mode Type ( به عنوان مثال، دستی یا خودکار)، Status، State، و مانند آن را ببینید.

قالب نمایشی پیش فرض برای اطلاعات Driverquery به شکل جدول است، که اگر به دنبال اطلاعات حداقل در مورد رانش گرها باشید عالی کار می کند. اما اگر بخواهید از پسوند v/ برای به دست آوردن اطلاعات بیشتر استفاده کنید لازم است یک فرمت متفاوت را مشخص کنید تا اطلاعات به صورت شلوغ و درهم بر روی صفحه نمایش نشان داده نشود.

برای سازمان دهی اطلاعات عبارت زیر را تایپ کنید و سپس کلید Enter را بزنید:

driverquery/v/fo list

چند پارامتر دیگر را به همراه Driverquery می توانید به کار بگیرید. با پارامتر s/ می توانید نشانی IP یک کامپیوتر راه دور را مشخص کنید تا اطلاعات مربوط به رانش گر آن را ببینید. برای این کار عبارت زیر را تایپ کنید:

<!--[if !supportLineBreakNewLine]-->

<!--[endif]-->

driverquery /s ipaddress

که در آن ipaddress نشانی IP کامپیوتر راه دور است( برای به دست آوردن نشانی IP یک کامپیوتر به بخش IPConfig مراجعه کنید). برای دیدن اطلاعات رانش گرهای یک کامپیوتر راه دور می توانید از یک نام دامنه (domain) و یک نام کاربری بهره بگیرید. برای این کار عبارت زیر را تایپ کنید:

driverquery /s domain\user

که در آن domain\user مشخص کننده دامنه شبکه و نام کاربری کامپیوتر راه دور است.

SYSTEMINFO

برنامه Systeminfo.exe برای رفع اشکال سودمند است، زیرا کامپیوتر را بررسی می کند و اطلاعات مفصلی درباره کامپیوتر، سیستم عامل، وصله های (patch) نصب شده، سخت افزار، نگارش لَخت افزار(firmware) و ID محصول و بسیاری دیگر از خصوصیات گزارش می دهد.

<!--[if !supportLineBreakNewLine]-->

<!--[endif]-->

برنامه System Information Utility در ویندوز یک برنامه سودمند برای کاوش در همه مسائل نرم افزار و سخت افزار کامپیوتر است. اما جستجوی همه منوها و منوهای فرعی آن برای پیدا کردن اطلاعات مورد نیاز اغلب کار وقت گیری است. اما بسیاری از آن اطلاعات را به سرعت می توانید با استفاده از برنامه Systeminfo در سطر فرمان به دست بیاورید.

در نشانه فرمان، عبارت systeminfo را تایپ کنید و کلید Enter را بزنید. برنامه اطلاعاتی در مورد نگارش سیستم عامل و پیکربندی، صاحب ثبت شده، تاریخ و زمان نصب سیستم عامل، نوع پردازنده و سرعت واقعی آن، نگارش بایوس(BIOS)، مشخصات حافظه سیستم، مشخصات کارت شبکه، و مانند آن را به نمایش در خواهد آورد. همچنین فهرست کاملی از همه Hotfixهای نصب شده ویندوز را خواهید دید. Systeminfo شامل چند پارامتر شبیه به پارامترهای برنامه Driverquery ، شامل s/ و u/ و fo/ است.

TASKLIST

برنامه Tasklist.exe فهرستی از processهایی را که در حال حاضر بر روی کامپیوتر شما اجرا می شود به نمایش در می آورد. این فهرست شبیه به فهرستی است که در صفحه Processes از برنامه Task Manager ویندوز به نمایش در می آید.

ویندوز، پراسس های (process) در حال اجرا را پس از زدن کلید ترکیبی CTRL-ALT-DELETE در پنجره Task Manager به نمایش در می آورد. این اطلاعات یک نمایش ساده از پراسس ها را فراهم می کنند، اما از برنامه Tasklist می توانید برای دیدن اطلاعات بیشتری در مورد پراسس ها استفاده کنید.

با تایپ tasklist در نشانه فرمان و زدن کلید Enter همان اطلاعاتی را خواهید دید که در Task Manager به نمایش در می آید. اما با اضافه کردن پارامترهای فیلتر کننده به این فرمان پایه ، اطلاعات فراوانی درباره همه پراسس ها یا انواع خاصی از پراسس ها می توانید به دست بیاورید. به عنوان مثال، فیلتر Status، بسته به فیلتر مورد استفاده ، اطلاعاتی درباره همه پراسس هایی به دست می دهد که یا در حال اجرا هستند یا پاسخ نمی دهند. سایر فیلترها شامل Imagename، PID(process ID)، Session، SessionName، CPUTime، Memusage، Username، Services، Windowtitle و Modules است.

پارامتر fi/ برای استفاده از یک فیلتر لازم است، و همچنین باید یک عملگر(operator) در فرمان قرار دهید. عملگرها شامل eq(مساوی با)، ne( نامساوی با)، gt( بزرگ تر از )، it( کوچک تر از)، ge( بزرگ تر از یا مساوی با)، و le( کوچک تر از یا مساوی با) است. همه این عملگرها برای فیلترهای PID، Session، CPUTime، Memusage قابل استفاده اند. بقیه فقط می توانند از فیلترهای eq و ne بهره بگیرند.

بسته به فیلتر، مقادیر فیلتر متفاوتند. به عنوان مثال، Imagename، SessionName، Services، Windowtitle و Modules می توانند هر رشته (string) معتبری را قبول کنند، اما Memusage به یک عدد صحیح معتبر نیاز دارد. فیلتر Status فقط یک مقدار Running یا Not Responding را می پذیرد، PID به یک مقدار عدد صحیح مثبت نیاز دارد، Session به یک شماره جلسه معتبر نیاز دارد، Username به یک نام کاربری درست نیاز دارد، و CPUTime به یک زمان صحیح در شکل HH:MM:SS نیاز دارد.

<!--[if !supportLineBreakNewLine]-->

<!--[endif]-->

این دستورالعملها ممکن است پیچیده به نظر برسند، اما استفاده از آنها ساده تر از آن است که فکر می کنید. به عنوان مثال، فرض کنید در یک ساعت گذشته، پی سی شما خیلی آهسته عمل کرده است، اما نمی دانید علت در کجاست. برنامه سطر فرمانی را باز کنید، عبارت زیر را تایپ کنید و سپس کلید Enter را بزنید:

tasklist/v/fi "cputime gt 00:30:00"

حال فهرستی از همه برنامه هایی را خواهید دید که بیش از 30 دقیقه از پردازنده شما استفاده می کرده اند، و اگر چیزی به جز System Idle Process ببینید، احتمالاً مقصر آهسته کار کردن کامپیوتر را پیدا می کنید.

در این فرمان، احتمالاً متوجه پارامتر v/ شده اید. استفاده از v/ مشخص می کند که یک فهرست کامل می خواهید، که ID پراسس، نام جلسه، شماره جلسه، و اطلاعات دیگر را به فهرست تکالیف اضافه می کند. اگر بخواهید برای هر پراسس اطلاعات سرویس فهرست شود، عبارت tasklist/svc را تایپ کنید و کلید Enter را بزنید. این اطلاعات می توانند در رفع اشکال یک تکلیف خاص مفید باشند، به ویژه اگر نمی دانید یک تکلیف چه کاری انجام می دهد.

Recover

اگر به طور تصادفی یک فایل را پاک کرده باشید و Recycle Bin را نیز خالی کرده باشید ممکن است بتوانید با استفاده از برنامه Recover ،آن فایل را نجات بدهید. با آن که هیچ چیز تضمین نشده است، اگر فایلی را از دست داده اید و به بازیابی آن نیاز دارید، امتحان برنامه Recover ارزشمند است. در سطر فرمان، عبارت زیر را تایپ کنید و کلید Enter را بزنید:

recover[drive:][path]filename

که در آن [drive:][path]filename مکان و نام دقیق فایل را در زمانی که وجود داشته است مشخص می کند. به عنوان مثال، عبارت recover d:\letters\joe.txt مشخص می کند که می خواهید فایل joe.text را بازیابی کنید که در زمانی که آن را حذف می کرده اید در پوشه D:\Letters قرار داشته است. این برنامه به تایپ نام دقیق فایل نیاز دارد، یعنی نمی توانید یک پوشه پر از فایل را با آن بازیابی کنید. پس از امتحان این فرمان ممکن است با پیام زیر مواجه شوید:

Cannot lock the drive.The volume is still in use.

اگر با این پیام مواجه شوید، کامپیوتر را از نو باز راه اندازی کنید، به تکرار کلید F6 یا F8 را بزنید تا وارد منوی Stattup ویندوز شوید. گزینه Safe Mode را انتخاب کنید، منتظر بمانید تا ویندوز راه اندازی شود، و این فرمان را دوباره امتحان کنید.

SFC( یا System File Checker)

فایل های سیستمی محافظت شده قلب محیط ویندوز شما را تشکیل می دهند، و هر مسئله ای در آن فایل ها می تواند در پی سی شما یک مشکل جدی به وجود بیاورد. برنامه System File Checker ، این فایل ها را از لحاظ خرابی و مسائل دیگر بررسی می کند و در صورت لزوم به جای آنها نسخه های اصلی و سالم آنها را قرار می دهد. این برنامه به ویژه در زمان هایی سودمند است که با رجیستری (registry) زیاد ور می روید یا اصلاحات مشابه انجام می دهید، زیرا چنین تغییراتی می توانند فایل های سیستمی را خراب کنند.

از یک کادر داس می توانید برنامه Sfc.exe را به اجرا در آورید. باید با یک پارامتر پیکربندی برای مشخص کردن زمان اجرا و عملی که باید انجام بگیرد به اجرا در آید. SFC همه فایل های سیستمی حفاظت شده را برای مطمئن ساختن شما از داشتن نگارش های درست آزمایش می کند. اگر یک نگارش نادرست را کشف کند، نگارش درست را از پوشه زیر کپی خواهد کرد.

<!--[if !supportLineBreakNewLine]-->

<!--[endif]-->

%Systemroot % \System32\DLLcache

اجرای SFC را با سوئیچ Scannow/ برای بررسی بلادرنگ فایل های سیستمی امتحان کنید. برای اجرای System File Checker، باید از طریق یک حساب مدیریتی ( administrator)وارد کامپیوتر شوید. برای بررسی همه فایل های سیستمی محافظت شده خود، پنجره سطر فرمانی را باز کنید، عبارت sfc/scannow را تایپ کنید ، و سپس کلید Enter را بزنید. پنجره Windows Protected Files ظاهر خواهد شد، و یک نوار پیشرفت عملیات نیز به نمایش در خواهد آمد. ممکن است از شما خواسته شود که سی دی( یا دی وی دی ) نصب ویندوز خود را برای کپی کردن فایل ها در دیسک سخت در دیسک ران سی دی ( یا دی وی دی) قرار دهید.

<!--[if !supportLineBreakNewLine]-->

<!--[endif]-->

همچنین System File Checker را می توانید برای بررسی فایل های سیستمی محافظت شده بدون اجرای عملیات تعمیر به اجرا در آورید. برای این کار، عبارت sfc/verifyonly را تایپ کنید و کلید Enter را بزنید.

BOOTCFG(ویندوز7، ویندوز اکس پی و ویستا)

برنامه Bootcfg.exe یک برنامه سطر فرمانی است که در ایجاد اصلاحاتی برای تنظیم های راه اندازی ویندوز می تواند به شما کمک کند. فایل Boot.ini را اصلاح می کند. برای استفاده از آن باید به عنوان مدیر (administrator) وارد کامپیوتر شوید. فرمان cmd را در کادر Search منوی Start تایپ کنید و کلید Enter را بزنید تا یک نشانه فرمان داس باز شود. فرمان bootcfg/query را برای دیدن تنظیم های کنونی کامپیوتر خود تایپ کنید.

<!--[if !supportLineBreakNewLine]-->

<!--[endif]-->

CHKDSK( ویندوز7، ویستا و اکس پی)

برنامه CHKDSK.exe دیسک سخت شما را از لحاظ خطاها بررسی و آنها را( در صورت امکان) درست می کند. فرمان chkdsk را در کادر Search منوی Start تایپ کنید و کلید Enter را بزنید.

<!--[if !supportLineBreakNewLine]-->

<!--[endif]-->

CLEANMGR( ویندوز7، ویستا، و اکس پی)

برنامه Cleanmgr.exe برنامه Disk Cleanup را به اجرا در می آورد که دیسک سخت را از لحاظ وجود فایل های موقتی بررسی می کند. وقتی Disk Cleanup برای بررسی به اجرا در آید، می توانید نوع فایل هایی را که می خواهید حذف شوند مشخص کنید و روی OK برای حذف آنها کلیک کنید. با اجرای Disk Cleanup فضای قابل توجهی از دیسک سخت را می توانید آزاد کنید. بنابراین، اجرای آن را جزئی از کارهای هفتگی خود کنید.

COMP

برنامه Comp.exe در یک پنجره داس به اجرا در می آید ( فرمان cmd را در کادر Search منوی Start تایپ کنید و کلید Enter را بزنید)، و برای مقایسه محتویات دو فایل به کار می رود. از آن می توانید در حالت دو سویه بهره بگیرید، که در این صورت، برنامه از شما نام دو فایل مورد نظرتان را خواهد پرسید، پس از مشخص کردن فایل دوم، یک گزینه را برای روش مقایسه انتخاب کنید. بسته به نوع فایل هایی که مقایسه می کنید، سوئیچ هایی چون I/ ( که اختلافات شماره سطر را نمایش می دهد)، یا n/=number ( که در آن number تعداد سطرهایی است که می خواهید مقایسه کنید_ با شروع از سطر اول) را می توانید تایپ کنید. همچنین نام های فایل ها و سوئیچ ها را در نشانه فرمان به همراه نام فرمان می توانید تایپ کنید. به عنوان مثال، چیزی شبیه به فرمان زیر را تایپ کنید:

<!--[if !supportLineBreakNewLine]-->

<!--[endif]-->

comp file1.txt file2.txt /l

DEFRAG

برنامه Defrag.exe نسخه سطر فرمانی داس از برنامه Disk Defragmenter است که آن را در پوشه System Tools( واقع در پوشه Accessories) می توانید بیابید. باید DEFRAG را با سوئیچ های فرمانی درست، مانند defrag C: برای تکه تکه زدایی دیسک :C در پنجره داس به اجرا در آورید.

DISKPART

برنامه Diskpart.exe معمولاً در برپاسازی یک سیستم جدید به کار می رود. با وجود این، خودش یک دیسک را فرمت نخواهد کرد، بلکه یک پارتیشن می سازد، و فرمان فرمت می تواند بعداً روی پارتیشن جدید به اجرا در آید. اگر این فرمان را بر روی یک سیستم کاری به اجرا در می آورید آن را با احتیاط به کار بگیرید، چون می تواند پارتیشن فعلی شما را غیر قابل دسترس کند. باید DISKPART را از یک پنجره داس به اجرا در آورید.

FSUTIL

Fsutil.exe یک برنامه سطر فرمانی( با cmd) است که مدیریت جامع منابع دیسک سخت را فراهم می سازد. از آن می توانید برای مشخص کردن فضای ذخیره استفاده نشده، تغییر دادن اطلاعات والیوم( volume)، و اداره مشخصات سیستم فایل های NTFS استفاده کنید. این برنامه را آزمایش نکنید. فقط برای استفاده مدیران با تجربه کامپیوتر طراحی شده است.

<!--[if !supportLineBreakNewLine]-->

<!--[endif]-->

MEM

برنامه Mem.exe یک برنامه پنجره داس است که مصرف حافظه کنونی را نشان می دهد. هرگاه با سوئیچ c/ به اجرا در آید، جزئیات مقدار حافظه در حال استفاده به وسیله هریک از برنامه های بار شده را نشان می دهد.

<!--[if !supportLineBreakNewLine]-->

<!--[endif]-->

MSCONFIG

برنامه Msconfig.exe برنامه System Configuration Utility را باز می کند و به شما امکان می دهد تنظیم های مختلفی را بررسی و اصلاح کنید که در عملیات راه اندازی ویندوز مؤثر واقع می شوند. این برنامه در ویندوز به اجرا در می آید و به عنوان یک برنامه گرافیکی استاندارد ویندوز کار می کند. اگر ضمن عملیات راه اندازی پیام های خطا می گیرید، از MSCONFIG می توانید برای تغییر دادن موقتی پیکربندی سیستم و امتحان سیستم با غیر فعال کردن تنظیم های مختلف به منظور حذف خطاها بهره بگیرید.

MSINFO32

برنامه Msinfo32.exe به صورت یک برنامه کاربردی ویندوز به اجرا در می آید، اما آن را می توانید از سطر فرمان نیز به اجرا در آورید. شبیه به SYSTEMINFO است و تنظیم ها و وضعیت های مختلف کامپیوتر را نمایش می دهد؛ با وجود این، Msinfo32 یک برنامه دو سویه است، در حالی که SYSTEMINFO فقط یک فهرست می سازد. از Msinfo32 برای بررسی کامپیوتر خود از لحاظ رانش گرهای نصب شده، برنامه های کاربردی، و سایر تنظیم های داخلی بهره بگیرید.

<!--[if !supportLineBreakNewLine]-->

<!--[endif]-->

NBTSTAT

Nbtstat.exe یک برنامه سطر فرمانی است که تنظیم های مختلف شبکه NetBIOS را نمایش می دهد و در زمان رفع اشکال شبکه های کوچک سودمند است. چندین سوئیچ پیکر بندی دارد. یک سوئیچ به ویژه سودمند آن، سوئیچ r- است که نام های همه کامپیوترهایی را فهرست می کند که شبکه NetBIOS شناسایی می کند.

NET

برنامه Net.exe یک برنامه سطر فرمانی است که از آن برای کنترل تکالیف ارتباطی مختلف شبکه می توانید استفاده کنید. این برنامه امکان کنترل دستی دیسک ران ها، نام گذاری کارگروه ها، و حتی راه اندازی و متوقف سازی تکالیف اشتراکی را فراهم می سازد. وظایف گنجانده شده در سوئیچ های NET همگی در جایی دیگر در منوها گنجانده شده است، در نتیجه، کمتر به استفاده از این برنامه نیاز خواهید داشت. با این همه، تایپ net view می تواند نام های کامپیوترهای مختلف متصل به شبکه محلی را نمایش دهد که سریع تر از کلیک کردن روی Start، Control Panel، System and Security، و System است.( در ویندوز اکس پی کلیک کردن روی Start، My Network Places و View Workgroup Computers).

<!--[if !supportLineBreakNewLine]-->

<!--[endif]-->

NETSH

برنامه Netsh.exe یک نگارش روز آمد شده و دو سویه Net.exe است. ویندوز 2000 و ویندوزهای بعدی، آن را به عنوان یک وسیله برای مدیران به منظور اداره تکالیف شبکه فراهم کرده اند. این برنامه به مدیران امکان می دهد که فایل های پیکربندی بسازند و آنها را برای اجرا در زمان راه اندازی سیستم یا هروقت که برای اصلاح پیکربندی های شبکه لازم باشد ذخیره کنند.

NETSTAT

برنامه Netstat.exe یک برنامه سطر فرمانی است که فهرست درگاه های TCP/IP مورد استفاده کامپیوتر را نمایش می دهد. مدیران شبکه می توانند از این برنامه برای بررسی اتصالات بین کامپیوتر و شبکه بهره بگیرند.

OSK

برنامه Osk.exe برنامه صفحه کلید روی مانیتور(On-Screen Keyboard) است، که بخشی از برنامه جامع Accessibility ویندوز است. آن را می توانید از طریق کادر Search منوی Start، از طریق نشانه فرمان، یا دستیابی آن با کلیک کردن روی Start، All Programs، Accessories، Ease Of Access (Accessibility در ویندوز اکس پی)، و سپس On-Screen Keyboard به اجرا در آورید.

PING

برنامه ping.exe یک برنامه سطر فرمانی پر استفاده برای آزمایش ارتباطات اینترنت است. یک روش سریع آزمایش را برای تشخیص ارتباط بین کامپیوتر شما و یک کامپیوتر دیگر یا یک کامپیوتر خدمات دهنده(server) روی اینترنت فراهم می سازد.

<!--[if !supportLineBreakNewLine]-->

<!--[endif]-->

PING یک رشته از پیام های کوتاه را به یک کامپیوتر راه دور می فرستد و زمان لازم برای دریافت یک پاسخ را اندازه گیری می کند. نشانی پایگاه وب کامپیوتر راه دور، یا اگر نشانی IP را می دانید، نشانی IP را می توانید در این فرمان مشخص کنید.

PERFMON

برنامه Perfmon.exe را از طریق کادر Search منوی Start، یا از طریق نشانه فرمان می توانید به اجرا در آورید، اما یک برنامه کاربردی ویندوز را باز می کند که از آن می توانید برای کنترل کارآمدی کامپیوتر خود در حوزه های مختلف بهره بگیرید. مدیران می توانند از اطلاعات فراهم شده در نمایش های مختلف این برنامه برای مشخص کردن تنگناها در عملکرد کامپیوتر خود بهره بگیرند.

REGEDIT

برنامه Regedit.exe از طریق کادر Search منوی Start، یا از طریق نشانه فرمان( cmd) به اجرا در می آید اما برنامه Registry Editor را در یک پنجره کاربردی به نمایش در می آورد. Regedit.exe به شما امکان می دهد که رجیستری ویندوز را نگهداری کنید، که تنظیم های پیکربندی یک کامپیوتر را نگهداری می کند. رجیستری را صرفاً برای آزمایش و آموزش تغییر ندهید، و همیشه پیش از هر نوع تغییری در رجیستری، یک نسخه پشتیبان از رجیستری کنونی بسازید. اصلاحات کوچک در رجیستری می تواند نتایج پیش بینی نشده به وجود بیاورد و حتی می تواند نصب ویندوز شما را کاملاً غیر فعال کند.

<!--[if !supportLineBreakNewLine]-->

<!--[endif]-->

SECEDIT

Secedit.exe را از سطر فرمان می توانید راه اندازی کنید، یک برنامه کاربردی است که امنیت ویندوز را با مقایسه کردن پیکربندی کنونی با آخرین پیکربندی پیشین تجزیه و تحلیل می کند. تنظیم های کاربری و گروهی، سرویس ها، و سیاست امنیتی را بررسی می کند و اختلافات بین پیکربندی های قبلی و کنونی را به شما تذکر می دهد.

<!--[if !supportLineBreakNewLine]-->

<!--[endif]-->

TASKKILL

از برنامه Taskkill.exe برای خاتمه دادن به یک process در حال اجرا می توانید بهره بگیرید. از Taskkill.exe برای یافتن پراسس های (process) در حال اجرا بهره بگیرید و سپس برنامه Taskkill را_ که پس از آن نام task یا شماره پراسس می آید_ برای خاتمه دادن به یک پراسس به اجرا در آورید. این برنامه نسخه سطر فرمانی دکمه End Process در صفحه Processes از برنامه Task Manager ویندوز است.

TASKMGR

برنامه Task Manager یک برنامه ویندوز است. با تایپ کردن فرمان آن در کادر Search منوی Start، در سطر فرمان، یا با کلیک - راست روی یک فضای خالی نوار تکلیف، و سپس انتخاب Start Task Manager ، آن را به اجرا در آورید؛ یا کلید ترکیبی CTRL-ALT-DELETE را می توانید بزنید.Task Manager برای یافتن عملیات برنامه های کاربردی و پراسس های در حال اجرا و تماشای مصرف فعلی حافظه و پردازنده کامپیوتر سودمند است.

حالا با سطر فرمان کار کنید

با استفاده از ابزار گرافیکی ویندوز، بعضی از امکانات سطر فرمان را می توانید به اجرا در آورید، اما وقتی نسخه غیر گرافیکی آن را امتحان کنید، احتمالاً تحت تأثیر سرعت عمل و کارآمدی آن قرار خواهید گرفت. فرمان هایی که در این مقاله بررسی شد صرفاً چند نمونه بود. برای فهرست کامل فرمان ها، در نشانه فرمان کلمه help را تایپ کنید. پس از help اگر نام هر فرمان را تایپ کنید اطلاعات بیشتری به دست خواهید آورد. هرچه بیشتر با برنامه سطر فرمانی کار کنید، امکانات بیشتری را در آن خواهید یافت و تجربه کامپیوتری خود را لذت بخش تر خواهید کرد.

پنجره سطر فرمانی خود را به سلیقه خود در آورید

با آن که برنامه خدماتی سطر فرمان(cmd) برنامه ای سودمند است ، ظاهر جالبی ندارد. در حقیقت، پیکربندی پنجره پیش فرض آن باستانی به نظر می رسد. خوشبختانه، مایکروسافت چند گزینه برای بهینه سازی چهره این برنامه فراهم کرده است.

<!--[if !supportLineBreakNewLine]-->

<!--[endif]-->

روی گوشه بالا - چپ پنجره سطر فرمانی که در آن یک آیکن cmd حضور دارد کلیک کنید. روی Properties کلیک کنید و برگه Font را انتخاب کنید. گزینه های انتخاب فونت زیاد نیست، اما چند گزینه ( تحت Size) برای تغییر دادن اندازه های فونت وجود دارد، که اندازه پنجره را تغییر می دهد. روی اندازه های فونت مختلف کلیک کنید تا ببینید که اندازه پنجره( مطابق Window Preview) چقدر تغییر می کند. ممکن است اندازه ای را بیابید که برای شما کامل است، اما اگر مطمئن نیستید، تحت Font گزینه Raster Fonts را انتخاب و سپس تحت Size مورد 8×12 را انتخاب کنید.

<!--[if !supportLineBreakNewLine]-->

<!--[endif]-->

در پی آن، برگه Options را انتخاب و تحت Command History، جلوی Buffer Size، عدد 999 را تایپ و برای Number of Buffers عدد 5 را تایپ کنید. تحت Edit Options گزینه Quick Edit Mode و Insert Mode را انتخاب کنید. این گزینه ها اسکرول ( scroll) را ممکن می سازند، تعداد سطرهای پنجره را افزایش می دهند، و به شما امکان می دهند مستقیماً از پنجره سطر فرمانی عباراتی را copy و paste کنید. برگه Layout را انتخاب کنید و تحت Screen Buffer Size ، عدد 2500 را جلوی Height تایپ کنید. سرانجام، صفحه Colors را انتخاب و روی رنگ هایی که برای Screen Text، Screen Background، Popup Text و Popup Background می خواهید، کلیک کنید. روی OK کلیک کنید.

پی نوشت ها:

1)Graphical User Interface

2)Windows Internet Naming Service

3)Dynamic Host Configuration Protocol

منبع:ریز پردازنده، شماره 189

.::مرجع کد آهنگ::.

.::دریافت کد موزیک::.