نرم افزارهای ضد ویروس و دیواره آتش، به تنهایی نمی توانند امنیت شما را تأمین کنند. ما در این مقاله به شما نشان خواهیم داد که چگونه جدیدترین حملات ویروسی و بدخواهانه برای به سرقت بردن داده های خود را بی اثر کنید.

آیا می دانید چگونه در برابر scareware از خودتان محافظت کنید؟

در مورد پیام های متنی که اسب های تروا را در خود حمل می کنند، چیزی می دانید؟ هکرها افرادی هستند که چیزهای زیادی در چنته دارند و روش های آن ها همواره در حال تغییر و تکامل بوده و هدف آنان کشف روش های استفاده از کامپیوتر، توسط ما می باشد. تکنیک های جدید حمله به افراد شرور اجازه می دهد تا یک قدم جلوتر از نرم افزارهای امنیتی حرکت کنند و حتی از کاربران آگاه و هوشمند نیز بهتر عمل کنند.

اجازه ندهید چنین چیزی برای شما رخ دهد. این مقاله را مطالعه کنید تا با 11 مورد از جدیدترین و خطرناک ترین تهدیدات امنیتی و همچنین روش های مقابله با آن ها و چگونگی متوقف نمودن این حملات آشنا شوید.

URLهای کوتاه شده

اکثر توئیت ها، و بخش زیادی از سایر پیام های الکترونیکی شامل لینک هایی هستند که توسط سرویس هایی مثل Tr.im, Bit.ly و Goo.gl، کوتاه شده اند. استفاده از اسم مستعار برای URLها سودمند است اما آن ها در عین حال نوعی ریسک امنیتی را نیز ایجاد می کنند: از آنجائیکه URLهای کوتاه شده هیچ اشاره ای به مقصد خود ندارند، مهاجمان می توانند از آن ها برای رهنمون شدن شما به سایت های مشکوک بهره برداری کنند.

از یک خدمات گیرنده توئیتر استفاده کنید: برنامه هایی نظیر TweetDeck(fine.pcworld.com/62924) شامل گزینه هایی در تنظیمات خود هستند که پیش نمایش های URLهای کوتاه شده را نمایش می دهند. وقتی چنین تنظیماتی فعال شده باشد، کلیک بر روی یک URL کوتاه شده در داخل یک توئیت، صفحه ای را نشان می دهد که مقصد عنوان صفحه در کنار URL کامل آن و همچنین تعداد افراد دیگری که بر روی آن لینک، کلیک کرده اند را به نمایش می گذارد.با استفاده از این اطلاعات، شما می توانید تصمیم مناسب و آگاهانه ای در مورد کلیک کردن برای بازدید از سایت اصلی اتخاذ کنید.

یک plug-in برای پیش نمایش URL نصب کنید: چندین plug-in و سرویس برای مرورگرهای وب وجود دارد که یک عملکرد پیش نمایش مشابه را انجام می دهند. به عنوان مثال وقتی شما یک آدرس کوتاه شده را با استفاده از سرویس TinyURL ایجاد می کنید، می توانید گزینه ای را برای ایجاد یک نسخه پیش نمایشی انتخاب کنید تا بدین ترتیب گیرندگان بتوانند آن را قبل از این که بر روی آن کلیک کنند، مشاهده نمایند. اما برعکس، اگر در نظر دارید از یک لینک TinyURL بازدید کنید، می توانید سرویس پیش نمایش آن را فعال کنید( tinyurl.com/preview.php). برای این که پیش نمایش ها کار کنند، شما باید کوکی های مرورگرتان را فعال کنید. ExpandMyURL در آدرس expandmyurl.com و LongURLPlease در آدرس www.lokgurlplease.com، هر دو plug-inها یا اپلت هایی برای مرورگرها فراهم می کنند که امنیت URLهای کامل را در پشت لینک های اختصاری تمام سرویس های کوتاه کننده عمده URL شناسایی می کنند. در عوض تغییر دادن لینک های کوتاه شده به URLهای کامل، ExpandMyURL سایت های مقصد را در پس زمینه چک می کند و در صورتی که لینک ها ایمن باشند آن ها را با رنگ سبز علامت گذاری می کند. Goo.gl، سرویس کوتاه کننده URL گوگل، با اسکن اتوماتیک URL مقصد به منظور تشخیص و شناسایی سایت های وب مشکوک و با هشدار به کاربران در زمانی که ممکن است URL کوتاه شده در بردارنده یک مشکل امنیتی باشد امنیت لازم را فراهم می کند. Goo.gl کاربرد محدودی دارد زیرا فقط از طریق سایر محصولات و سرویس های Google کار می کند.

درو کردن داده های پروفایل شما

برخی از جزئیات اطلاعات شخصی شما مثل مدرسه، شهر محل اقامت یا تاریخ تولد که ممکن است بر روی شبکه های اجتماعی با دیگران به اشتراک بگذارید، اغلب همان آیتم هایی هستند که برای سؤالات امنیتی " سری" بانک ها وسایت های وب مورد استفاده قرار می گیرند. مهاجمی که این نوع اطلاعات را به اندازه کافی جمع آوری می کند، می تواند به بیش تر حساب های حساس شما دست پیدا کند.

تنظیمات خصوصی Facebook خود را چک کنید: پس از ورود به حساب facebook خود، بر روی settings در نوار منو کلیک کنید و Privacy Settings را انتخاب نمائید. تنظیمات privacy setting در فیس بوک به شما اجازه می دهند افرادی را که می توانند جزئیات اطلاعات شخصی شما را مشاهده کنند مشخص کنید. شما می توانید جزئیات این اطلاعات را از افرادی که دوست شما نیستند مخفی کنید، به اعضای شبکه خود اجازه دهید این جزئیات را مشاهده کنند یا floodgateها را باز و به هرکس دیگری اجازه دهید اطلاعات شما را مشاهده کند. شما همچنین می توانید سطح privacy هریک از اجزای پروفایل خود مثل تاریخ تولد، اعتقادات مذهبی و سیاسی، عکس هایی که پست می کنید و موارد ارتقاء وضعیت خود را تنظیم کنید.

درخواست دوستی افراد غریبه را قبول نکنید: در طول زمان شما درخواست های دوستی متعددی را از افرادی که نمی شناسید دریافت می کنید. اگر در مورد اطلاعات شخصی خود بسیار جدی و حساس هستید، نباید چنین درخواست هایی را قبول کنید.

اطلاعات خود را با احتیاط به اشتراک بگذارید: شما باید گزینه حذف اطلاعات ارزشمند خودتان مثل تاریخ تولد و شهری که در آن زندگی می کنید را از پروفایل تان در نظر بگیرید. شما همچنین باید قبل از شرکت در quizها و chain listهای فیس بوک به دقت فکر کنید؛ اگرچه ممکن است به اشتراک گذاشتن صبحانه مورد علاقه تان، اولین کنسرتی که در آن شرکت کرده اید یا مکانی که همسرتان را ملاقات کرده اید کار هیجان انگیزی به نظر برسد، اما یک مهاجم به اندازه کافی هوشمند هست که با همین اطلاعات هم بتواند هویت شما را تشخیص دهد.

دغل بازی های شبکه های اجتماعی

اگر شما در Twitter, LinkedIn, facebook یا سایر شبکه های اجتماعی با افراد دیگری ارتباط برقرار کرده باشید، احتمالاً این کار را به خاطر اعتمادی که به آنان داشته اید انجام داده اید. هرچند که مهاجمان می توانند کنترل شخصیت آن لاین دوستان شما را به دست بگیرند و از آن برای سوء استفاده از این اعتماد بهره برداری نمایند.

مراقب scamهایی که توسط Friends( دوستان) ارسال می شود باشید: مهاجمان از طریق به کارگیری برنامه های مشکوک، phishing scam و سایر تکنیک ها می توانند حساب شبکه اجتماعی دوستان شما را بربایند و سپس از این حساب به سرقت رفته بر ای ارسال اسپم به شما، سرقت داده های شخصی یا حتی سرکیسه کردن شما استفاده کنند. وقتی این سارقان حساب دوست شما را در اختیار گرفتند، ممکن است پیامی با این مضمون برای شما بفرستند: سلام! من در لندن به سر می برم و کیف پولم را سرقت کرده اند. آیا می توانی مقداری پول برای تهیه بلیط هواپیما برایم بفرستی؟ یا آن ها ممکن است از شما درخواست کنند بر روی لینکی که به آن ها اجازه می دهد کامپیوتر شما را آلوده کنند و یا حساب خود شما را مورد تهاجم قرار دهند، کلیک کنید.

حال که بخش اعظمی از سرگرمی، خرید و روابط اجتماعی به صورت آن لاین در آمده است هریک از کاربران اینترنت، یک رد و جای پای دیجیتال عمده از حضور خود در اینترنت برجا می گذارند. کتاب هایی که شما می خوانید، فیلم هایی که اجاره می کنید، افرادی که با آن ها در ارتباط و تماس هستید، آیتم هایی که می خرید، و سایر جزئیات، همه و همه معدن طلایی از اطلاعات قوم شناسانه برای موتورهای جست و جو، آگهی دهندگان، و هرکس دیگری که ممکن است بخواهد به کامپیوتر شما سرک بکشد، محسوب می شود.

با کمپانی هایی که به آن ها اعتماد دارید کار کنید: مراقب سیاست های حریم خصوصی سایت های وب و سرویس هایی که با آن ها ارتباط برقرار می کنید، باشید و به منظور محافظت از اطلاعات حساس خود، ارتباط تان را با آن دسته از شرکت ها و سرویس هایی که طرف اعتماد شما هستند محدود کنید.( برای توصیه های بیش تر در این زمینه به آدرس find.pcworld.com/63678 مراجعه کنید).

از ویژگی مرورگری خصوصی استفاده کنید: نسخه فعلی اینترنت اکسپلورر، فایرفاکس، Safari و Chrome شامل حالت های مرورگری محرمانه یا خصوصی( private-browsing) هستند.این ویژگی، مثل InPrivate Browsing اینترنت اکسپلورر 8 به شما اطمینان می دهد که تاریخچه سایت، داده هایی که در فرم ها وارد می کنید، جست و جوها، کلمات عبور و سایر جزئیات نشست اینترنتی فعلی شما( وقتی مرورگر را بستید و از آن خارج شدید) در cache مرورگر باقی نمی ماند. با محافظت از چنین اطلاعاتی بر روی کامپیوتر در زمانی که مشغول گشت و گذار در اینترنت هستید این ویژگی ها به شما کمک می کنند تا همکاران و بستگان فضول خود را ناامید کنید.

Scareware

شما احتمالاً با حمله phishing آشنا هستید. مثل یک ماهی گیر، phisher از یک طعمه، مثلاً یک پیغام ای میل( که به گونه ای طراحی شده که گویا از یک بانک یا مؤسسه مالی معتبر ارسال شده) برای به دام انداختن قربانی خود، بهره برداری می کند. Scareware، نوعی از حملات Phishing است که با هشدار در مورد این که پی سی تان ممکن است آلوده شده باشد، شما را فریب می دهد تا یک نرم افزار آلوده را نصب کنید.

طعمه را نوک نزنید: صبر کنید و مدتی فکر نکنید. به عنوان مثال اگر هیچ نرم افزار امنیتی بر روی کامپیوترتان نصب نکرده نباشید این هشدار چگونه ممکن است به شکلی معجزه آسا ظاهر شده باشد؟ اگر شما یک یوتیلیتی امنیتی داشته باشید که نرم افزارهای مشکوک را تشخیص می دهد و بلوکه می کند، چرا این یوتیلیتی باید به شما بگوید که یک نرم افزار اضافی دانلود کنید تا آلودگی کامپیوتر شما را پاک سازی کند؟ با نوع هشدارهای امنیتی نرم افزار امنیتی کاملاً آشنا شوید تا بتوانید هشدارها و پیغام های قلابی را تشخیص دهید.

وحشت نکنید: شما باید از قبل محافظت های امنیتی را بر روی سیستم خود اعمال کرده باشید. اگر این کار را نکرده اید و در مورد آلوده شدن پی سی خود نگران هستید، سیستم خود را با استفاده از اسکنر رایگان Trend Micro به نام HouseCall(hiusecall.trendmicro.com)اسکن کنید یا سعی کنید از Malicious Software Removal Tool که در آدرس find.pcworld.com/64330 قرار دارد استفاده کنید. وقتی اسکن به اتمام رسید، چه چیزی پیدا شده باشد یا نه، یک برنامه ضد malware معتبر پیدا و نصب کنید تا بتوانید پی سی تان را در آینده محافظت کنید.

مرورگر خود را update کنید: چنین ای-میل های قلابی از شما درخواست می کنند وب سایت ارسال کننده اسکم را بازدید کنید تا بدین ترتیب سیستم شما بیش از پیش آلوده شود. نسخه های فعلی اغلب مرورگرهای وب و بسیاری از مجموعه های امنیتی اینترنتی به شکل توکار، دارای گزینه محافظت در مقابل Phishing هستند تا در مورد سایت های مشکوک به شما هشدار دهند. دانستن این نکته مهم است که در حالی که بانک های اطلاعاتی این فیلترها به منظور شناسایی سایت های مشکوک به طور مرتب update می شوند اما نمی توانند امنیت شما را به طور کامل فراهم کنند بنابراین شما هنوز هم باید مراقب هر URLی که بازدید می کنید باشید. برای تسهیل در انجام این کار، هم اینترنت اکسپلورر 8 و هم Chrome، دامنه ریشه یا واقعی URL را به شکل درشت های لایت می کنند تا شما به راحتی بتوانید بفهمید که مثلاً مشغول بازدید از www.pcworld.com واقعی یا سایت دروغینی مثل www.pcword.com هستید.

متن های حامل اسب تروا

برخی از مهاجمان، پیغام های متنی اسپمی را به تلفن سیار شما ارسال می کنند که به نظر می رسد از طریق فراهم کننده خدمات تلفن همراه شما یا یک مؤسسه مالی معتبر ارسال شده است. این پیام های متنی اسب تروا ممکن است شما را به یک سایت مشکوک هدایت کنند و یا از شما درخواست کنند اجازه دهید updateی را نصب کنید که تنظیمات تلفن همراه شما را به گونه ای تغییر می دهد که مهاجمان می توانند نام های کاربری، کلمه های عبور و سایر اطلاعات حساس وسیله شما را به سرقت ببرند.

برای دریافت ارتقاها و اخبار به منبع اصلی مراجعه کنید: اگر یک پیغام متنی دریافت کردید که به نظر می رسد از یک منبع قابل اطمینان ارسال شده اما شما را به نصب یا update یک نرم افزار هدایت می کند و یا اگر فرآیند نصب را راه اندازی می کند و از شما اجازه می خواهد تا کار نصب را ادامه دهید به سرعت از برنامه پیام رسان متنی خارج شوید و با دپارتمان خدمات مشتری فراهم کننده خدمات بی سیم یا سایر منابع مسئول تماس بگیرید و در مورد قانونی بودن آن نرم افزار اطلاعات کسب کنید. شما ممکن است تعداد زیادی ای-میل از کمپانی هایی که با آن ها کار می کنید دریافت نمائید، ایمیل هایی که حتی ممکن است آن ها را اسپم نپندارید اما کمپانی های مشهور و معتبر هرگز پیغام های وسوسه کننده را به موبایل شما ارسال نمی کنند تا شما را مجبور به نصب یا ارتقای نرم افزار خود نمایند. مهاجمان روی اعتماد شما به فراهم کننده خدمات بی سیم یا مؤسسه مالی که با آن کار می کنید بسیار حساب می کنند. هرگز به شکل کورکورانه updateهای نرم افزار یا دانلود برنامه های کاربردی موجود بر روی موبایل خود را فقط به این دلیل که به نظر می رسد از یک منبع رسمی ارسال شده قبول نکنید. اگر کوچک ترین شکی برای تان ایجاد شد به فراهم کننده سرویس بی سیم یا مؤسسه ای که با آن کار می کنید، مراجعه و از آن ها سؤال کنید.

لپ تاپ های به سرقت رفته و اطلاعات فاش شده

قابل حمل بودن لپ تاپ ها و تلفن های همراه از عمده ترین مزایای این وسائل به شمار می رود اما البته همین قابلیت حمل بدین معنا است که چنین ابزاری به سادگی گم می شوند و یا به سرقت می روند. اگر لپ تاپ، نت بوک، یا تلفن همراه شما در دست افراد ناباب قرار گیرد کاربران غیرمجاز ممکن است به اطلاعات حساس شما که بر روی آن ها ذخیره شده است، دسترسی پیدا کنند.

داده های تان را رمزگذاری کنید: شما می توانید از یک یوتیلیتی ها مثل Bitlocker برای رمزگذاری داده های خود استفاده کنید. متأسفانه Bitlocker فقط برای ویندوز ویستا و ویندوز 7 و از سویی تنها در نسخه های Enterprise و Ultimate این سیستم عامل ها ( و همچنین در Windows Server 2008) در دسترس قرار دارد؛ شما نمی توانید این ابزار ار در نسخه های ضعیف تر ویندوز ویستا یا 7 پیدا کنید. خوشبختانه Bitlocker تنها گزینه موجود نیست. شما می توانید از سایر برنامه های رمزگذاری نظیر TrueCrypt(find.pcworld.com/61859) که تحت لیسانس کد منبع باز به طور رایگان در دسترس است برای محافظت از داده های خود در برابر دسترسی غیرمجاز استفاده کنید. البته رمزگذاری داده ها بدون دردسر نیست. مهم ترین مسئله اطمینان یافتن از این نکته است که شما همیشه کلید را در اختیار دارید. اگر کلید رمزگذاری را گم کنید سریعاً متوجه خواهید شد که رمزگذاری تا چه حد برای دور نگه داشتن کاربران غیرمجاز از داده های مفید است!.

از کلمه های عبور قدرتمندتر استفاده کنید: اگر فکر می کنید گرفتاری رمزگذاری برای شما بیش از مزایای آن است حداقل از کلمه های عبور قوی برای محافظت از پی سی خود استفاده کنید. کلمه های عبور طولانی تر بهتر هستند، هرچه تعداد کاراکترها بیش تر باشد شکستن آن به زمان بیش تری نیاز دارد. شما همچنین باید اعداد و کاراکترهای ویژه را جایگزین حروف عادی کنید. به عنوان مثال، به جای PCWorldMagazine باید از PCW0r1dM@g@zin3 استفاده کنید. اگرچه این عبارتی است که شما به راحتی می توانید آن را به خاطر بیاورید، جایگزین کردن کاراکترها روشی است که شکستن آن را دشوار می کند. شما باید یک کلمه عبور امن برای ورود به حساب کاربری خود داشته باشید حتی اگر تنها فردی باشید که از آن کامپیوتر استفاده می کنید. هرچند، توجه داشته باشید در حالی که کلمه های عبور قوی موانع بازدارنده خوبی هستند در مقابل حمله غیرقابل نفوذ نیستند: مهاجمی که کامپیوتر شما را به صورت فیزیکی در اختیار بگیرد می تواند روش هایی برای دور زدن سیستم محافظتی شما پیدا کند.

BIOS کامپیوتر را قفل کنید: با استفاده از کلمه عبور برای BIOS یا دیسک سخت( و یا هر دو) شما می توانید مطمئن باشید که هیچ فرد دیگری غیر از خودتان نمی تواند کامپیوتر را بوت کند. روش وارد شدن به بایوس در کامپیوترهای مختلف فرق دارد. صفحه اولیه ای که کامپیوتر شما در ابتدای راه اندازی نشان می دهد معمولاً به شما می گوید از کدام کلید برای ورود به تنظیمات بایوس استفاده کنید؛ در حالی که کامپیوتر در حال بوت شدن است به آن نگاه کنید و دکمه های F10, Esc, Dell یا هر دکمه دیگری را که مشخص شده بود فشار دهید. وقتی وارد بایوس شدید تنظیمات امنیتی را پیدا کنید. دوباره باید اشاره کنیم که این تنظیمات در کامپیوترهای مختلف فرق می کند اما تنظیمات بایوس بسیار شبیه هم هستند. برای آگاهی بیش تر از چگونگی دسترسی به بایوس سیستم، مقاله ای را که در آدرس find.pcworld.com/64335 قرار دارد مطالعه کنید. شما می توانید یک کلمه عبور master ست کنید تا دیگران نتوانند کامپیوتر شما را بوت کنند یا تنظیمات بایوس را تغییر دهند(find.pcworld.com/64336). این گزینه اسامی متفاوتی دارد اما اغلب به آن administrator password یا supervisor password گفته می شود. اگر بخواهید می توانید برای دیسک سخت هم یک کلمه عبور مشخص کنید که از دسترسی به دیسک سخت تا زمانی که این کلمه عبور وارد نشود جلوگیری به عمل می آورد. روش هایی برای دور زدن این کلمه های عبور وجود دارد اما ایجاد این کلمه های عبور یک لایه امنیتی دیگر ایجاد می کند که می تواند از اغلب حملات جلوگیری به عمل آورد.

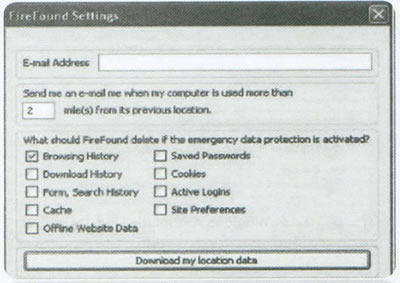

از یک سرویس بازیابی استفاده کنید: اگر تجهیزات شما گم شود و یا به سرقت برود دوست دارید آن ها را بازیابی کنید اما اگر نتوانید به سخت افزارتان دسترسی پیدا کنید حداقل دل تان می خواهد بتوانید اطلاعات ذخیره شده بر روی آن را پاک کنید. برخی از فروشندگان مثل HP و Dell، سرویس هایی ارائه می نمایند که سعی می کنند هر دوی این کارها را برای مدل های خاصی از لپ تاپ ها انجام دهند. سرویس های Notebook Tracking و Recovery Service(find.pcworld.com/64337) کمپانی HP و Laptop Tracking و Recovery(find.pcworld.com/64338) کمپانی HP بر Computrace از Absolute Software مبتنی هستند. وقتی شما گزارش کنید که لپ تاپ تحت حفاظت یکی از این سرویس ها به سرقت رفته یا گم شده است یک برنامه کاربردی کوچک که در پس زمینه PC در حال اجرا است منتظر می ماند تا کامپیوتر به اینترنت وصل شود و سپس با مرکز مانیتورینگ ارتباط برقرار می کند تا اطلاعات مربوط به مکان کامپیوتر را برای پیدا کردن آن رله کند. اگر یک لپ تاپ تحت محافظت نتواند پیدا شود، این سرویس ها به شما اجازه می دهند از راه دور تمام داده های ذخیره شده بر روی آن را حذف کنید. البته یوتیلیتی های دیگری نظیر FireFound برای مرورگر فایرفاکس (find.pcworld.com/64339) هم وجود دارند که همین قابلیت ها را فراهم می کنند. شما می توانید این یوتیلیتی را به گونه ای پیکره بندی کنید تا بطور اتوماتیک کلمه های عبور، سابقه مرور اینترنت و کوکی ها را حذف کند. تلفن های سیار نیز می توانند حجم زیادی از اطلاعات حساس را در خود نگهداری کنند. خوشبختانه سرویس هایی مثل Find My iPhone که بخشی از سرویس MobileMe 99 دلاری سالیانه اپل است( find.pcworld.com/64340) و Mobile Defense برای تلفن های هوشمند مبتنی بر Android(find.pcworld.com/64341) همین امکانات پیدا کردن تلفن از راه دور و حذف داده ها را انجام می دهند. هر دو سرویس MobileMe و Mobile Defense می توانند از قابلیت های توکار GPS تلفن هوشمند شما برای مشخص کردن مکان فعلی وسیله شما و رله کردن این اطلاعات به شما استفاده کنند.

شبکه های Wi-Fi رایگان تقریباً هر جایی که بروید در دسترس هستند. هرچند که مهاجمان گاهی اوقات یک شبکه Wi-Fi باز را ایجاد می کنند تا کاربران را تطمیع به اتصال به آن کنند. وقتی شما به چنین شبکه ای وصل شوید مهاجم می تواند ترافیک پی سی شما را بگیرد و تمام اطلاعات حساسی مثل کلمه های عبور و اسامی کاربری را که ارسال می کنید، جمع آوری کنند.

اسم شبکه را شناسایی کنید: اگر قصد دارید در یک کافی شاپ یا در مکان های عمومی دیگر به اینترنت متصل شویدSSID شبکه مورد نظر را بررسی کنید. SSID نام شبکه بی سیم است و در هوا منتشر می شود بنابراین کامپیوتر شما می تواند شبکه را تشخیص دهد و در نتیجه این کار نام آن شبکه در لیست شبکه های در دسترس کامپیوتر شما قرار می گیرد. به عنوان مثال SSID یک شبکه بی سیم در رستوران مک دونالد می تواند چیزی مثل mickeyds باشد. فرد مهاجم می تواند یک مسیریاب شبکه بی سیم را در نزدیکی مکان رستوران مک دونالد تعریف کند و SSID آن را mcdwifi یا mickeyds2 بگذارد. کامپیوتر شما هر دوی این اسامی را در لیست شبکه های در دسترس نشان می دهد و شبکه بی سیم مشکوک ممکن است از سیگنال قوی تری برخوردار باشد و در لیست شبکه ها در مکان بالاتری قرار بگیرد. اطمینان پیدا کنید که فقط به شبکه های رسمی متصل می شوید. در صورت وجود هرگونه شک و شبهه، به هیچ یک از شبکه های باز اطمینان نکنید. اغلب شبکه های بی سیم رایگان، رمزگذاری نشده اند و در نتیجه ناامن هستند. این بدان معنا است که داده هایی که بین کامپیوتر شما و مسیریاب بی سیم منتقل می شود در معرض دید سایر افرادی که در برد شبکه بی سیم هستند قرار می گیرد. شما نباید از شبکه های Wi-Fi عمومی و رایگان برای وارد شدن به حساب های حساس خود، نظیر ای-میل یا حساب بانکی تان استفاده کنید مگر این که خودتان یک اتصال امن نظیر یک VPN(Virtual Private Network) داشته باشید. شما باید استفاده از اینترنت را در شبکه های عمومی به حداقل برسانید و از این شبکه ها برای خواندن اخبار یا چک کردن وضعیت آب و هوا و گزارش های ترافیکی استفاده کنید.

امنیت ضعیف Wi-Fi

اگر شما فرد هوشیاری باشید شبکه بی سیم خود را با استفاده از یک کلمه عبور ایمن کرده اید تا افراد غیرمجاز نتوانند با استفاده از اتصال اینترنتی شما به آن دسترسی پیدا کنند. اما محافظت صرف از طریق کلمه عبور ممکن است کافی نباشد.

از رمزگذاری قوی استفاده کنید: چندین نوع رمزگذاری برای شبکه های Wi-Fi وجود دارد و همچنین تفاوت های عمده ای بین آن ها هست. رمزگذاریWEP(Wired Equivalent Privacy) رایج ترین روشی است که در شبکه های باسیم مورد استفاده قرار می گیرد. اگر شما از قبل یک کلمه عبور WEP بر روی شبکه Wi-Fi خود قرار داده باشید در محافظت از شبکه تان در مقابل مهاجمان یک گام بزرگ به جلو برداشته اید. اما WEP به راحتی شکسته می شود: ابزاری وجود دارند که حتی به افراد غیرحرفه ای و مبتدی اجازه می دهند به راحتی کد را بشکنند و در عرض چند دقیقه به شبکه شما دسترسی پیدا کنند. WEP هنوز هم سودمند است اما برای این که از ایمنی کافی برخوردار شوید باید از WPA(Wi-Fi Protected Access) یا نمونه جدید آن WPA2 استفاده کنید. این روش های رمزگذاری، ضعف های WEP را برطرف کرده اند و محافظت بسیار قوی تری فراهم می کنند. به کنسول مسیریاب خود وارد شوید و تنظیمات مربوط به wireless-security را پیدا کنید. از آن جا، رمزگذاری را فعال کنید و WPA یا WPA2 را انتخاب نمائید. یک کلمه عبور وارد کنید، تنظیمات را ذخیره نمائید و مسیریاب تان را از نو راه اندازی کنید؛ پس از آن می توانید اینترنت را با امنیت بیش تری مرور کنید.

شما می دانید که باید از داده های تان خصوصاً از فایل هایی مثل عکس های خانوادگی که هیچ چیزی جایگزین شان نخواهد شد به طور مرتب نسخه پشتیبان تهیه کنید. اما در حالی که ذخیره کردن نسخه های پشتیبان بر روی درایوهای بیرونی یا burn آن ها بر روی سی دی یا دی وی دی و نگهداری آن ها در یک کمد شما را قادر می سازد فایل ها را به سادگی بازیابی کنید این روش در عین حال آرشیوی از داده های حساس سیار که به راحتی به سرقت می روند یا گم می شوند نیز به وجود می آورد.

داده های نسخه پشتیبان خود را رمزگذاری کنید: اطمینان حاصل کنید که از یک یوتیلیتی تهیه نسخه پشتیبان که از قابلیت رمزگذاری داده ها یا حداقل ایجاد کلمه عبور برخوردار باشد، استفاده می کنید تا از دسترسی غیرمجاز جلوگیری به عمل آورید. اگر می خواهید کارها را یک مرحله جلوتر ببرید، می توانید فایل های نسخه پشتیبان خود را بر روی یک دیسک سخت USB رمزگذاری شده نظیر Seagate Maxtor Black Armor قرار دهید. شما در عین حال می توانید درایوهای بیرونی با قابلیت تشخیص اثر انگشت بیومتریک مثل Apricorn Aegis Bio یا LaCie d2 Safe را پیدا کنید. برای خواندن ریویوهای مربوط به این درایوها به آدرس find.pcworld.com/64342 مراجعه کنید.

از یک سرویس نسخه پشتیبان آن لاین استفاده کنید: اگر ترجیح می دهید، می توانید از یک سرویس ذخیره سازی آن لاین نظیر Microsoft(Windows Live SkyDrive skydrive.live.com) که 25 گیگابایت فضای ذخیره سازی به صورت رایگان در اختیار شما قرار می دهد و با استفاده از یک نام کاربری و کلمه عبور، سطحی از امنیت را برای شما فراهم می کند استفاده کنید. متأسفانه کپی کردن 25 گیگابایت داده و update نگه داشتن آن از طریق SkyDrive می تواند بسیار وقت گیر و فرآیندی خسته کننده باشد. اگرچه با پرداخت مبلغی اندک، می توانید از سرویسی مثل Mozy(mozy.com) که شامل ابزاری برای اتوماتیک نمودن فرآیند تهیه نسخه پشتیبان است تا به شما اطمینان دهد از همه اطلاعات بطور مرتب نسخه پشتیبان تهیه می شود استفاده کنید.

نرم افزار وصله نشده( نه فقط ویندوز)

محصولات مایکروسافت همواره هدف مناسبی برای malwareها محسوب می شده اند اما این کمپانی بازی را یک مرحله جلوتر برده و مهاجمان را مجبور کرده در زنجیره امنیتی به دنبال حلقه های ضعیف تری باشند. این روزها، محصولات ثالثی نظیر Adobe Reader گزینه های جایگزین و متعددی برای مهاجمان فراهم می کنند تا به پی سی شما صدمه بزنند.

تمام ارتقاهای امنیتی را نصب کنید: شما باید هم یک دیواره آتش داشته باشید و هم یک یوتیلیتی ضد برنامه های مشکوک که بتواند سیستم شما را محافظت کند. اما مؤثرتر از این ها، روش های محافظت در برابر حملات شما را مطمئن می سازد که برنامه های کاربردی و سیستم عامل تان را همواره روزآمد نگه می دارید. مهاجمان به این نتیجه رسیده اند که تعداد قابل توجهی از برنامه های کاربردی ثالث نظیر Adobe Reader و Adobe Flash که تقریباً بر روی تمام کامپیوترها نصب شده اند آسیب پذیری هایی دارند که می توان از آن ها سوء استفاده کرد. به منظور مقابله با تهدیدات، شما می توانید از برنامه ای مثل Secunia Personal Software Inspector(find.pcworld.com/63302) برای اسکن سیستم، تشخیص برنامه های کاربردی که دارای آسیب پذیری های شناخته شده هستند و نصب ارتقاهای مورد نیاز استفاده کنید. برای آگاهی از اشکالات نرم افزارهایی که از آن ها استفاده می کنید بهترین کوشش های خود را به کار ببندید و وصله های لازم را در اولین فرصت ممکن اعمال کنید. سایت Antivirus Software به آدرس antivirus.about.com منبع مناسبی برای جمع آوری اطلاعات لازم در این زمینه است. شما همچنین می توانید سایت هایی مثل Avert Labs Threat Library متعلق به McAfee در آدرس vil.nai.com/default.aspx را برای آگاهی از آخرین و جدیدترین تهدیدات چک کنید. اگرچه حمله به محصولات نرم افزاری ثالث ممکن است مسیری با حداقل مقاومت ممکن محسوب شود، افراد شرور به طور کامل محصولات مایکروسافت را رها نکرده اند. کاربران ویندوز باید Automatic Updates را فعال کنند و ارتقاهای مهم امنیتی را به صورت اتوماتیک دانلود و نصب کنند.

Windows Automatics Updates سیستم عامل ویندوز و همچنین سایر محصولات نرم افزاری مایکروسافت نظیر Intervet Explorer و برنامه های کاربردی مختلف آفیس را روزآمد نگه می دارد.

کاربران متوسط معمولاً عقیده دارند که داده های موجود بر روی کامپیوترشان فقط برای خود آن ها مهم است و ارزش خاصی ندارد و در نتیجه نباید نگران محافظت از این داده ها باشند. سه مشکل در این روش تفکر وجود دارد. اولاً مهاجمان به جای کش رفتن داده ها، کنترل خود کامپیوتر را به دست می گیرند زیرا این طریق می توانند از یک پی سی دست کاری شده برای میزبانی بدافزار و توزیع اسپم استفاده کنند. دوماً، شما ممکن است فکر کنید کامپیوترتان اطلاعات ارزشمند ندارد اما یک مهاجم ممکن است بتواند از اطلاعاتی نظیر نام، آدرس و تاریخ تولد شما برای سرقت هویت تان استفاده کند. و سوماً، اغلب مهاجمان به شکل اتوماتیک کار می کنند و به سادگی به دنبال تمام انواع آسیب پذیری های سیستم ها می گردند. آن ها کار خود را براساس ارزش هدف انجام نمی دهند.

منبع: بزرگراه رایانه، شماره 128.